ISO/IEC 27001 Auditorin & QM-Fachexpertin (ISO 9001)

05 May 2026

13 min

Bettina Stearn ist zertifizierte ISO/IEC 27001 Auditorin und Beraterin für Datenschutz und Informationssicherheit. Mit mehr als 15 Jahren Erfahrung in Informationssicherheit, Qualitätsmanagement und Datenschutz begleitet sie Organisationen bei der Einführung und Zertifizierung von Managementsystemen nach internationalen Standards. Neben ihrer Spezialisierung auf ISO 27001 und TISAX® verfügt sie über umfangreiche Erfahrung in der Implementierung und Auditierung von Managementsystemen nach ISO 9001 sowie eine Ausbildung zur QM-Fachexpertin (TÜV SÜD). Ihr Fokus liegt auf der sicheren und effizienten Umsetzung regulatorischer Anforderungen – von NIS2 über TISAX® bis hin zur KI-Compliance nach EU-Vorgaben. Dabei verbindet sie technisches Know-how mit strategischem Blick für nachhaltige Sicherheitsstrukturen.

Die ISO 27001:2022 stellt in den Klauseln 4 bis 10 verbindliche Anforderungen an Aufbau, Betrieb und Verbesserung eines ISMS.

Klausel 6 (Planung) und Klausel 7 (Unterstützung) verursachen in der Praxis die meisten Audit-Findings, weil Risikobeurteilung und Dokumentation oft lückenhaft sind.

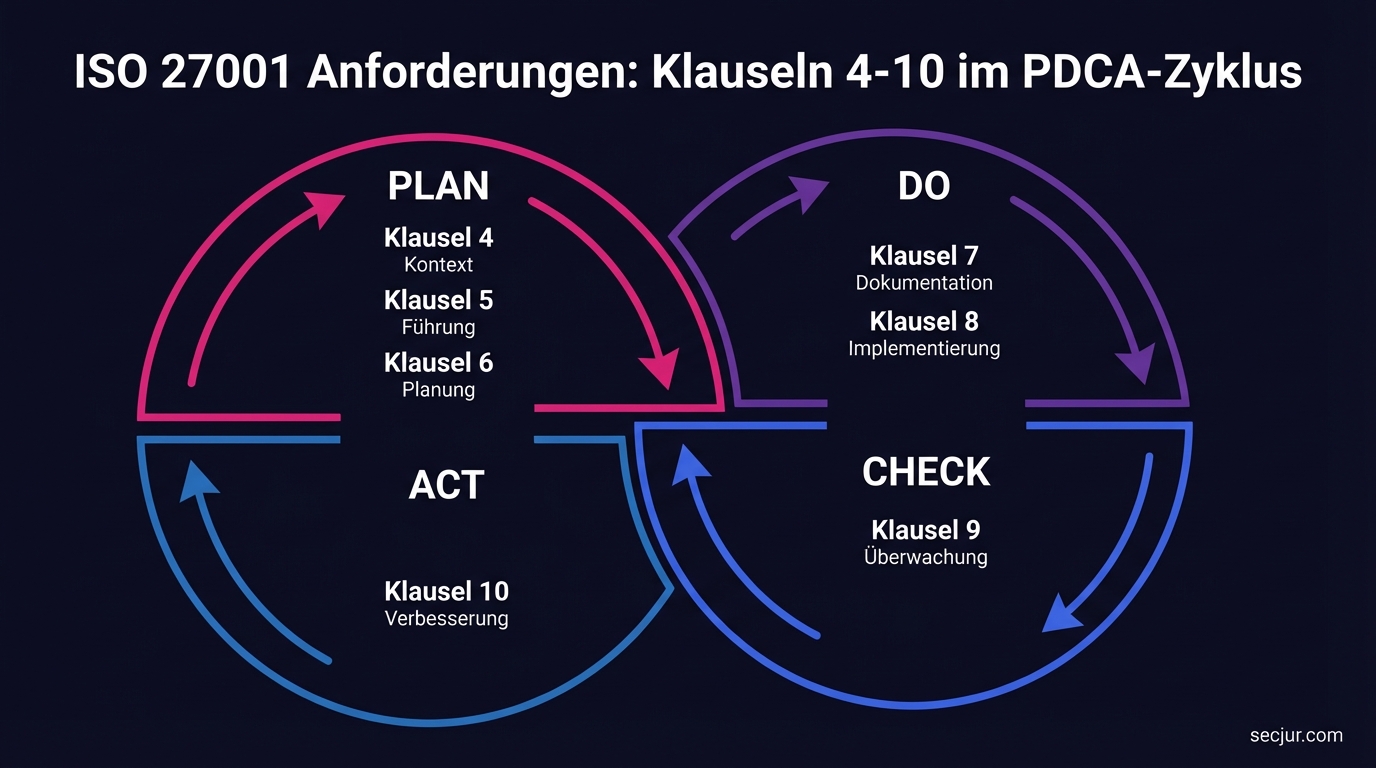

Die Klauseln folgen dem PDCA-Zyklus: Planen (4–6), Umsetzen (7–8), Prüfen (9), Verbessern (10).

ISMS-Plattformen wie SECJUR DCO können die Umsetzung der Normforderungen um bis zu 50 % beschleunigen.

Die ISO 27001 ist der internationale Standard für Informationssicherheits-Managementsysteme (ISMS). Unternehmen, die eine Zertifizierung anstreben, müssen die Anforderungen der Klauseln 4 bis 10 erfüllen. Diese sieben Normkapitel beschreiben, was eine Organisation tun muss, um Informationssicherheit systematisch zu steuern, zu überwachen und zu verbessern. Ergänzt werden die Anforderungen durch 93 Controls in Annex A, die konkrete Sicherheitsmaßnahmen definieren.

Dieser Artikel erklärt jede Klausel der ISO 27001:2022 mit Praxisbeispielen und aus der Perspektive eines Auditors. Sie erfahren, welche Dokumente typischerweise als Nachweis dienen und wo in der Praxis die häufigsten Fehler entstehen. Für die operative Umsetzung, also wie Sie ein ISMS Schritt für Schritt aufbauen, lesen Sie unseren Leitfaden zum ISMS-Aufbau.

Die ISO 27001 Anforderungen sind in sieben Normkapiteln organisiert, die dem PDCA-Zyklus (Plan-Do-Check-Act) folgen. Klauseln 4, 5 und 6 bilden die Planungsphase: Hier legen Sie fest, was geschützt werden soll, wer verantwortlich ist und welche Risiken bestehen. Klauseln 7 und 8 decken die Umsetzung ab: Ressourcen bereitstellen, Mitarbeiter schulen, Maßnahmen implementieren. Klausel 9 ist die Prüfphase mit internen Audits und Managementbewertung. Klausel 10 schließt den Zyklus mit Korrekturmaßnahmen und fortlaufender Verbesserung.

Die Klauseln 1 bis 3 enthalten Anwendungsbereich, normative Verweisungen und Begriffe. Sie stellen keine prüfbaren Anforderungen und sind daher nicht Gegenstand eines Zertifizierungsaudits. Der eigentliche Anforderungskatalog beginnt bei Klausel 4. Die 2022er-Revision hat die Klauselstruktur beibehalten, aber die Controls in Annex A von 114 auf 93 reduziert und neu geordnet. Wer die Vorgängerversion (2013) kennt, findet sich in den Klauseln 4 bis 10 sofort zurecht, muss aber die Controls neu mappen.

Für Auditoren sind nicht alle Klauseln gleich gewichtet. In der Praxis erzeugen Klausel 6 (Risikobeurteilung) und Klausel 7 (Dokumentation) die meisten Findings. Der Grund: Beide Bereiche erfordern methodisches Arbeiten und lückenlose Nachweise. Unternehmen, die dort sauber aufgestellt sind, haben den anspruchsvollsten Teil der Zertifizierung bereits bewältigt. Klausel 8 (Betrieb) wird dagegen seltener beanstandet, weil die operative Umsetzung bei den meisten Organisationen funktioniert, wenn Planung und Dokumentation stimmen.

Klauseln bauen aufeinander auf: Die Risikobeurteilung (Klausel 6) braucht den Scope (Klausel 4). Die Dokumentation (Klausel 7) muss die Ergebnisse widerspiegeln. Wer das berücksichtigt, spart Nacharbeit. Eine detaillierte Schritt-für-Schritt-Anleitung finden Sie unter ISO 27001 Implementierung.

| Klausel | Name | PDCA-Phase | Kernforderung | Typische Dokumente |

|---|---|---|---|---|

| 4 | Kontext der Organisation | Plan | Scope und Stakeholder definieren | Scope-Dokument, Stakeholder-Register |

| 5 | Führung | Plan | Management Commitment sicherstellen | IS-Politik, Rollenmatrix |

| 6 | Planung | Plan | Risiken beurteilen und behandeln | Risikobeurteilung, SoA, Risikobehandlungsplan |

| 7 | Unterstützung | Do | Ressourcen, Kompetenz, Dokumentation | Schulungsnachweise, Kommunikationsplan |

| 8 | Betrieb | Do | Maßnahmen umsetzen und steuern | Betriebsprozeduren, Change-Records |

| 9 | Bewertung der Leistung | Check | Monitoring, Audit, Management Review | Audit-Berichte, KPI-Dashboard |

| 10 | Verbesserung | Act | Nichtkonformitäten behandeln, KVP | Korrekturmaßnahmen-Log |

Alle Anforderungen als abhakbare Checkliste finden Sie in unserer ISO 27001 Checkliste.

Klausel 4 fordert, dass Organisationen ihren externen und internen Kontext analysieren, interessierte Parteien identifizieren und den Geltungsbereich (Scope) ihres ISMS festlegen. Das ist die Grundlage: Ohne klaren Scope gibt es keine Zertifizierung. Wer den Scope zu eng fasst, riskiert, dass der Auditor Lücken findet. Wer ihn zu breit fasst, übernimmt unnötig viel Aufwand.

In der Praxis besteht Klausel 4 aus vier Subklauseln. Klausel 4.1 verlangt eine Analyse interner und externer Themen, die das ISMS beeinflussen. Regulatorische Anforderungen wie NIS2, vertragliche Pflichten gegenüber Kunden (etwa wenn ein Auftraggeber eine ISO-27001-Zertifizierung verlangt) und branchenspezifische Risiken gehören dazu. Klausel 4.2 fordert die Identifikation interessierter Parteien und deren Anforderungen an die Informationssicherheit: Kunden, Aufsichtsbehörden, Mitarbeiter, Lieferanten. Klausel 4.3 definiert den Geltungsbereich. Die Scope-Definition muss die physischen und logischen Grenzen des ISMS beschreiben, einschließlich Standorte, Abteilungen und IT-Systeme. Klausel 4.4 beschreibt das ISMS als System mit seinen Prozessen und Wechselwirkungen.

Auditoren prüfen bei Klausel 4, ob der Scope nachvollziehbar begründet ist und keine kritischen Bereiche ausschließt. Ein Scope-Dokument, das nur "die IT-Abteilung" nennt, reicht nicht, wenn auch Fachabteilungen personenbezogene Daten verarbeiten. Typische Fragen im Audit: "Warum haben Sie diesen Bereich ausgeschlossen?" und "Wie stellen Sie sicher, dass Schnittstellen zu ausgeschlossenen Bereichen abgesichert sind?"

Die Stakeholder-Analyse (4.2) wird häufig zu oberflächlich behandelt. Die Norm verlangt nicht nur eine Liste der Stakeholder, sondern auch deren spezifische Anforderungen an die Informationssicherheit. Ein Kunde, der eine Auftragsverarbeitung beauftragt, hat andere Erwartungen als ein regulatorischer Stakeholder wie die BaFin. Diese Anforderungen fließen direkt in die Risikobeurteilung nach Klausel 6 ein und bestimmen, welche Controls in der SoA als anwendbar eingestuft werden. Wer den Kontext sauber aufarbeitet, vereinfacht sich die gesamte nachfolgende Planung.

Praxisbeispiel

Ein SaaS-Unternehmen mit 120 Mitarbeitern definiert seinen ISMS-Scope als "Entwicklung, Betrieb und Support der Cloud-Plattform XY, einschließlich der Rechenzentren bei AWS eu-central-1 und der Remote-Arbeitsplätze aller Mitarbeiter." Das Scope-Dokument begründet den Ausschluss der Buchhaltung: Sie verarbeitet keine Kundendaten und hat keinen Zugriff auf Produktionssysteme.

Klausel 5 verpflichtet die oberste Leitung, Informationssicherheit als strategisches Thema zu verankern und aktiv zu steuern. Das ist mehr als eine Unterschrift unter der IS-Politik. Die Geschäftsführung muss Ressourcen bereitstellen, Rollen und Verantwortlichkeiten zuweisen und sicherstellen, dass die Informationssicherheitspolitik mit den Unternehmenszielen vereinbar ist. Wer das als reines IT-Thema delegiert, scheitert spätestens im Zertifizierungsaudit.

Die drei Subklauseln haben unterschiedliche Stoßrichtungen. Klausel 5.1 fordert "Leadership and Commitment": Die Leitung muss aktiv steuern, nicht nur delegieren. Konkret bedeutet das, dass die Geschäftsführung in Management Reviews teilnimmt, ISMS-Ziele freigibt und bei Ressourcenkonflikten Prioritäten setzt. Klausel 5.2 verlangt eine formale Informationssicherheitspolitik, die Ziele definiert, die Verpflichtung zur fortlaufenden Verbesserung enthält und den Mitarbeitern kommuniziert wird. Die Erstellung dieser Politik behandeln wir im Detail unter Informationssicherheitsleitlinie. Klausel 5.3 fordert die Zuweisung von Rollen, Verantwortlichkeiten und Befugnissen. Wer berichtet an wen? Wer hat die Befugnis, bei einem Sicherheitsvorfall Systeme abzuschalten? Diese Fragen muss die Organisation beantworten und dokumentieren. Mehr zur Rolle des Informationssicherheitsbeauftragten (ISB) finden Sie im verlinkten Artikel.

1. IS-Politik freigeben: Die Informationssicherheitspolitik muss von der obersten Leitung verabschiedet und kommuniziert werden.

2. Ressourcen bereitstellen: Budget, Personal und Werkzeuge für das ISMS sind Führungsaufgabe, keine optionale IT-Investition.

3. Rollen zuweisen: Wer ist verantwortlich für welche Aspekte der Informationssicherheit? Diese Zuordnung muss dokumentiert und kommuniziert sein.

Im Audit ist Klausel 5 ein häufiger Schwachpunkt. Auditoren befragen die Geschäftsführung direkt und prüfen, ob sie die ISMS-Ziele kennt und erklären kann, welche Risiken das Unternehmen akzeptiert hat. Wenn die Geschäftsführung diese Fragen nicht beantworten kann, ist das ein Finding. Typisch ist auch die Lücke zwischen Politik und Praxis: Die IS-Politik existiert als Dokument, aber die Mitarbeiter kennen sie nicht. Klausel 5 fordert aktive Kommunikation, nicht nur die Ablage im Intranet. In Unternehmen, die NIS2-pflichtig sind, kommen zusätzliche persönliche Haftungspflichten der Geschäftsführung hinzu, was die Bedeutung von Klausel 5 weiter verstärkt.

Klausel 6 fordert eine systematische Risikobeurteilung, einen Risikobehandlungsplan und die Festlegung messbarer Informationssicherheitsziele. Sie ist das Herzstück der Planungsphase und der Bereich, in dem die meisten Unternehmen den größten Aufwand haben. Das liegt daran, dass die Risikobeurteilung methodisches Arbeiten erfordert und die Ergebnisse die gesamte Control-Auswahl bestimmen.

Die Subklausel 6.1.2 verlangt eine Risikobeurteilung: Assets identifizieren, Bedrohungen und Schwachstellen bewerten, Risiken nach Eintrittswahrscheinlichkeit und Auswirkung einstufen. Die Norm schreibt keine bestimmte Methodik vor, fordert aber einen reproduzierbaren Prozess mit konsistenten Kriterien. Viele Organisationen orientieren sich an ISO 27005 oder dem BSI-Standard 200-3. Die Subklausel 6.1.3 fordert die Risikobehandlung: Für jedes identifizierte Risiko muss eine der vier Optionen gewählt werden (akzeptieren, vermeiden, transferieren, mindern). Das Ergebnis ist die "Statement of Applicability" (SoA), ein zentrales Dokument, das für jede der 93 Annex A Controls festlegt, ob sie anwendbar ist und warum. Die 93 Controls aus Annex A und ihre Umsetzung behandeln wir im Detail unter ISO 27001 Annex A.

Klausel 6.2 fordert messbare Informationssicherheitsziele. "Wir wollen sicher sein" reicht nicht. Ziele müssen spezifisch, überprüfbar und zeitgebunden sein, zum Beispiel: "Reduzierung der Mean Time to Detect (MTTD) auf unter 24 Stunden bis Q3 2026" oder "100 % der Mitarbeiter haben die Awareness-Schulung bis Ende Q2 absolviert." Jedes Ziel muss einem Verantwortlichen zugeordnet sein.

Risikobeurteilung durchführen

Assets, Bedrohungen und Schwachstellen systematisch erfassen. Risiken nach Wahrscheinlichkeit und Auswirkung bewerten. Einen praxisorientierten Leitfaden zur Durchführung finden Sie unter ISO 27001 Risikomanagement umsetzen.

Risikobehandlungsplan und SoA erstellen

Für jedes Risiko eine Behandlungsoption wählen. In der Statement of Applicability dokumentieren, welche Controls umgesetzt werden und welche nicht (mit Begründung).

Informationssicherheitsziele festlegen

Messbare, zeitgebundene Ziele definieren, die mit der IS-Politik konsistent sind. Jedes Ziel muss einem Verantwortlichen zugeordnet und regelmäßig überprüft werden.

Klausel 7 definiert fünf Unterstützungsanforderungen: Ressourcen, Kompetenz, Bewusstsein, Kommunikation und dokumentierte Information. Auf den ersten Blick wirkt sie wie Pflichtprogramm, das sich zwischen den gewichtigeren Klauseln 6 (Risiko) und 8 (Betrieb) befindet. In der Praxis ist sie der Bereich mit den zweitmeisten Audit-Findings, weil die Dokumentationsanforderungen (7.5) oft unterschätzt werden. Viele Organisationen haben gute Prozesse, können diese aber nicht belegen, weil die Dokumentenlenkung fehlt.

Klausel 7.1 fordert ausreichende Ressourcen (Budget, Personal, Werkzeuge). Klausel 7.2 verlangt Kompetenznachweise durch Schulungen und Qualifikationsmatrizen. Klausel 7.3 schreibt Awareness-Schulungen vor: Die IS-Politik und die Rollen der Mitarbeiter müssen kommuniziert sein. Klausel 7.4 regelt die interne und externe Kommunikation zur Informationssicherheit. Klausel 7.5 ist der kritischste Bereich: Die Norm fordert ein Dokumentenlenkungsverfahren. Wer erstellt Dokumente, wer gibt sie frei, wie werden Änderungen nachverfolgt, wo werden sie gespeichert? Jedes ISMS-Dokument muss versioniert, freigegeben und vor unberechtigtem Zugriff geschützt sein. Veraltete Versionen müssen zurückgezogen werden. Ohne Dokumentation kein Nachweis, ohne Nachweis keine Zertifizierung.

Auditoren prüfen bei Klausel 7 gezielt die Nachweiskette: Gibt es Schulungsnachweise für jeden Mitarbeiter im Scope? Ist die IS-Politik kommuniziert worden (mit Datum und Bestätigung)? Gibt es einen Kommunikationsplan, der festlegt, wer bei einem Vorfall wen informiert? ISMS-Plattformen wie SECJUR DCO lösen diese Anforderungen, indem sie Dokumentenvorlagen, Versionierung und Freigabe-Workflows in einer Plattform bündeln. Das reduziert den internen Aufwand erfahrungsgemäß um bis zu 50 %.

"Die meisten Unternehmen scheitern nicht an den technischen Controls, sondern an den organisatorischen Anforderungen der Klauseln 5 und 6. Führungsverantwortung und Risikoplanung sind die Bereiche, in denen Auditoren die meisten Findings dokumentieren. Wer dort sauber arbeitet, hat den schwierigsten Teil hinter sich."

Bettina Stearn, ISO/IEC 27001 Auditorin & QM-Fachexpertin bei SECJUR

Klausel 8 fordert die operative Umsetzung der in Klausel 6 geplanten Maßnahmen, einschließlich der Steuerung ausgelagerter Prozesse. Hier wird aus Planung Praxis: Der Risikobehandlungsplan wird implementiert, die Controls aus der SoA werden umgesetzt, und Änderungen an Prozessen und Systemen werden gesteuert. Klausel 8 ist vergleichsweise kurz, aber ihre Wirkung ist breit: Alles, was in den Klauseln 4 bis 7 geplant wurde, muss hier funktionieren.

Die drei Subklauseln fokussieren auf unterschiedliche Aspekte. Klausel 8.1 fordert die betriebliche Planung und Steuerung: Prozesse müssen definiert, gesteuert und bei Änderungen angepasst werden. Ein Change-Management-Verfahren ist Voraussetzung, damit Systemänderungen nicht unkontrolliert neue Risiken erzeugen. Klausel 8.2 verlangt, dass die Risikobeurteilung in geplanten Abständen oder bei wesentlichen Änderungen wiederholt wird. Das bedeutet: Wenn ein neues System eingeführt, ein Dienstleister gewechselt oder eine neue Bedrohungslage bekannt wird, muss die Risikoanalyse aktualisiert werden. Klausel 8.3 fordert die Umsetzung des Risikobehandlungsplans.

In der Praxis ist Klausel 8 der Bereich, in dem ausgelagerte Prozesse besondere Aufmerksamkeit verlangen. Wenn ein Cloud-Provider das Hosting übernimmt, muss die Organisation nachweisen, dass sie die Informationssicherheit beim Dienstleister steuert und überwacht. Dazu gehören vertragliche Vereinbarungen (SLAs, Sicherheitsanforderungen), regelmäßige Überprüfungen und definierte Eskalationswege bei Sicherheitsvorfällen. Auch die Steuerung von Änderungen ist zentral: Jede Änderung an Systemen, Prozessen oder Infrastruktur muss bewertet und dokumentiert werden, bevor sie produktiv wird.

Praxisbeispiel

Ein Industrieunternehmen lagert seine E-Mail-Infrastruktur an Microsoft 365 aus. Für Klausel 8 muss es dokumentieren, welche Sicherheitsanforderungen im Vertrag (Auftragsverarbeitungsvertrag, SLA) festgelegt sind, wie die Einhaltung überwacht wird und was bei einem Sicherheitsvorfall beim Provider passiert. "Microsoft ist zertifiziert" allein reicht als Nachweis nicht aus.

Klausel 9 fordert regelmäßige Überwachung und Messung, mindestens jährliche interne Audits sowie eine Managementbewertung durch die oberste Leitung. Sie ist die "Check"-Phase im PDCA-Zyklus: Funktioniert das ISMS wie geplant? Werden die Informationssicherheitsziele erreicht? Sind die implementierten Controls wirksam?

Klausel 9.1 verlangt, dass die Organisation festlegt, was gemessen werden soll, wie oft und von wem. Typische KPIs sind die Anzahl offener Risiken, die Quote abgeschlossener Awareness-Schulungen, die Reaktionszeit bei Sicherheitsvorfällen oder die Anzahl nicht behandelter Schwachstellen. Die Norm fordert keine bestimmten Metriken, aber die gewählten KPIs müssen zur IS-Politik und den Sicherheitszielen passen.

Klausel 9.2 fordert interne Audits in geplanten Abständen. Das Audit-Programm muss alle Normkapitel und relevanten Controls abdecken. Auditoren dürfen nicht ihren eigenen Verantwortungsbereich prüfen, sondern müssen unabhängig und objektiv sein. Ein Audit-Programm plant typischerweise über einen Dreijahreszyklus, sodass jeder Bereich mindestens einmal geprüft wird. Die Audit-Details (Ablauf, typische Fragen, Vorbereitung) behandeln wir unter ISO 27001 Audit.

Klausel 9.3 verlangt eine Managementbewertung (Management Review). Die oberste Leitung muss in regelmäßigen Abständen die Leistung des ISMS bewerten. Inputs sind Audit-Ergebnisse, KPI-Trends, Rückmeldungen interessierter Parteien und der Status von Korrekturmaßnahmen. Outputs sind Entscheidungen über Verbesserungsmaßnahmen, Ressourcenanpassungen und strategische Änderungen am ISMS. Das Management Review muss protokolliert werden.

Monitoring und Messung (9.1): KPIs definieren und regelmäßig erheben. Ohne Daten keine Bewertung.

Internes Audit (9.2): Unabhängige Prüfung, ob das ISMS normkonform funktioniert. Auditoren dürfen nicht ihren eigenen Bereich prüfen.

Management Review (9.3): Die Geschäftsführung bewertet die Gesamtleistung und trifft strategische Entscheidungen. Protokollpflicht.

Klausel 10 fordert den systematischen Umgang mit Nichtkonformitäten durch strukturierte Korrekturmaßnahmen sowie die fortlaufende Verbesserung des gesamten ISMS. Sie schließt den PDCA-Zyklus ab und sorgt dafür, dass das ISMS kein statisches Dokument bleibt, sondern sich aktiv an neue Bedrohungen, Technologien und organisatorische Veränderungen anpasst. Ohne Klausel 10 verliert das ISMS an Relevanz und Wirksamkeit über die Zeit.

Klausel 10.1 behandelt Nichtkonformitäten und Korrekturmaßnahmen. Wenn eine Abweichung festgestellt wird (im Audit, bei einem Vorfall oder im täglichen Betrieb), muss die Organisation in vier dokumentierten Schritten reagieren: Sofortmaßnahme umsetzen, Ursache analysieren (Root-Cause-Analyse), Korrekturmaßnahme implementieren und deren Wirksamkeit nach angemessener Zeit überprüfen. Ohne dokumentierte Wirksamkeitsprüfung betrachten Auditoren die Maßnahme als nicht abgeschlossen.

Klausel 10.2 fordert die fortlaufende Verbesserung (KVP). Das ISMS muss sich kontinuierlich weiterentwickeln, um wirkungsvoll zu bleiben. Inputs für Verbesserungen kommen aus Audit-Ergebnissen (Klausel 9.2), KPIs (Klausel 9.1), Management Reviews (Klausel 9.3) und externen Faktoren wie neuen Bedrohungsszenarien, Technologien oder regulatorischen Anforderungen. Dokumentierte Verbesserungsmaßnahmen zeigen Auditoren den gelebten Verbesserungsprozess.

Die Anforderungen der ISO 27001 sind umfassend, aber sie müssen nicht manuell in Tabellenkalkulationen und Fileservern verwaltet werden. SECJUR Digital Compliance Office (DCO) bildet die Normkapitel 4 bis 10 in einer Plattform ab und automatisiert die Dokumentation, Risikobeurteilung und Audit-Vorbereitung. Die Plattform ist ab 10.000 Euro verfügbar und richtet sich an mittelständische Unternehmen, die eine Zertifizierung ohne externe Berater oder mit reduzierter Beratung schaffen wollen.

Statt 9 bis 12 Monate mit einem klassischen Berater zu rechnen, erreichen viele mittelständische Unternehmen mit einer Plattform wie SECJUR die Zertifizierungsreife in 3 bis 6 Monaten. Die Plattform liefert Vorlagen, Workflows und Mappings, die den internen Aufwand um bis zu 50 % reduzieren. Für Organisationen, die bereits ein ISMS betreiben, vereinfacht der DCO die Rezertifizierung und die Anpassung an neue Normversionen.

Der Vorteil einer Plattform zeigt sich besonders bei den dokumentationsintensiven Klauseln 6, 7 und 9. Risikobeurteilungen werden in strukturierten Formularen statt in Excel-Tabellen geführt, die SoA wird automatisch aus den Risiko-Behandlungsentscheidungen generiert, und interne Audit-Findings lassen sich direkt als Korrekturmaßnahmen anlegen. So bleibt die Dokumentationskette von der Risikoanalyse bis zur Wirksamkeitsprüfung durchgängig und auditfähig.

| Klausel | Anforderung | Wie der DCO hilft |

|---|---|---|

| 4. Kontext | Scope und Stakeholder definieren | Scope-Templates, Stakeholder-Register |

| 5. Führung | IS-Politik, Rollen zuweisen | Vorlagen für IS-Politik, Rollenmatrix |

| 6. Planung | Risikobeurteilung, SoA | Integriertes Risikomanagement, SoA-Generator |

| 7. Unterstützung | Dokumentation, Schulung | Dokumentenlenkung, Awareness-Tracking |

| 8. Betrieb | Maßnahmen umsetzen | Task-Management, Control-Umsetzungs-Tracking |

| 9. Bewertung | Internes Audit, Management Review | Audit-Checklisten, Review-Vorlagen |

| 10. Verbesserung | Korrekturmaßnahmen | Maßnahmen-Tracking mit Wirksamkeitsprüfung |

Bettina Stearn ist zertifizierte ISO/IEC 27001 Auditorin und Beraterin für Datenschutz und Informationssicherheit. Mit mehr als 15 Jahren Erfahrung in Informationssicherheit, Qualitätsmanagement und Datenschutz begleitet sie Organisationen bei der Einführung und Zertifizierung von Managementsystemen nach internationalen Standards. Neben ihrer Spezialisierung auf ISO 27001 und TISAX® verfügt sie über umfangreiche Erfahrung in der Implementierung und Auditierung von Managementsystemen nach ISO 9001 sowie eine Ausbildung zur QM-Fachexpertin (TÜV SÜD). Ihr Fokus liegt auf der sicheren und effizienten Umsetzung regulatorischer Anforderungen – von NIS2 über TISAX® bis hin zur KI-Compliance nach EU-Vorgaben. Dabei verbindet sie technisches Know-how mit strategischem Blick für nachhaltige Sicherheitsstrukturen.

SECJUR steht für eine Welt, in der Unternehmen immer compliant sind, aber nie an Compliance denken müssen. Mit dem Digital Compliance Office automatisieren Unternehmen aufwändige Arbeitsschritte und erlangen Compliance-Standards wie DSGVO, ISO 27001 oder TISAX® bis zu 50% schneller.

Automatisieren Sie Ihre Compliance Prozesse mit dem Digital Compliance Office

Die häufigsten Fragen zum Thema

Die ISO 27001 legt in den Klauseln 4 bis 10 verbindliche Anforderungen an ein ISMS fest: Kontext der Organisation, Führung, Planung (inkl. Risikobeurteilung), Unterstützung (inkl. Dokumentation), Betrieb, Bewertung der Leistung und Verbesserung. Ergänzt werden diese durch 93 Controls in Annex A. SECJUR DCO unterstützt Unternehmen bei der systematischen Umsetzung aller Normkapitel.

Die drei Grundprinzipien sind Vertraulichkeit, Integrität und Verfügbarkeit (CIA-Triade). Vertraulichkeit stellt sicher, dass nur autorisierte Personen auf Informationen zugreifen. Integrität schützt vor unbefugter Änderung. Verfügbarkeit gewährleistet den Zugriff, wenn er benötigt wird.

Die ISO 27001:2022 enthält 93 Controls in Annex A, aufgeteilt in vier Themenbereiche: organisatorische, personenbezogene, physische und technologische Controls. Die Vorgängerversion (2013) hatte 114 Controls in 14 Kategorien.

Die Vorbereitung auf eine ISO 27001 Zertifizierung dauert je nach Unternehmensgröße und Reifegrad zwischen 3 und 12 Monaten. Mit einer ISMS-Plattform wie SECJUR DCO lässt sich die Vorbereitungszeit um bis zu 50 % verkürzen. Das Zertifizierungsaudit selbst dauert wenige Tage.

Die ISO 27001 Zertifizierung ist nicht generell gesetzlich vorgeschrieben. Allerdings fordern regulatorische Rahmenwerke wie NIS2 (ab 2024) vergleichbare Maßnahmen, und viele Geschäftspartner setzen eine Zertifizierung vertraglich voraus. Für Automobilzulieferer ist TISAX (basierend auf ISO 27001) faktisch Pflicht.

Seit 2011 wurde mit dem Gedanken gespielt, das Datenschutzrecht auf europäischer Ebene neu zu evaluieren und gegebenenfalls auf neue Beine zu stellen. Unsere Experten zeigen, wie die Datenschutzgrundverordnung unser Verständnis vom Datenschutz verändert hat.

.avif)

Informationssicherheit leicht gemacht: Übersicht, Ziele und Maßnahmen erklären wir in diesem Beitrag.

Gerade die Überwachung von Mitarbeitern ist immer wieder Gegenstand gerichtlicher Streitigkeiten. Dabei stehen Unternehmen mittlerweile die verschiedensten Möglichkeiten zur Verfügung - von der Überwachung des E-Mail-Verkehrs bis hin zum Anbringen von Videokameras am Arbeitsplatz. Ob die umfassende GPS-Überwachung von Mitarbeitern datenschutzrechtlich zulässig ist, hatte das Verwaltungsgericht Lüneburg zu entscheiden. Wie ging es aus?