Informationssicherheits- und Datenschutzexpertin

19 Dec 2025

5 Minuten

Nandini Suresh ist Compliance Expert bei SECJUR und spezialisiert auf Datenschutz, Cybersecurity und geistiges Eigentum. Bevor sie zu SECJUR kam, war sie unter anderem bei Bird & Bird sowie Lorenz Seidler Gossel tätig und betreute dort internationale Mandate im Marken- und Datenschutzrecht. Durch ihre Erfahrung an der Schnittstelle von Recht, Technologie und Compliance verbindet sie juristische Präzision mit einem tiefen Verständnis für die regulatorischen Anforderungen moderner Unternehmen.

NIS2 verpflichtet Unternehmen zu aktiven und nachweisbaren Audits ihrer kritischen Zulieferer.

Nur wirklich kritische Lieferanten müssen mit hoher Audit-Tiefe geprüft werden.

Remote- und On-Site-Audits ergänzen sich für eine effiziente Lieferkettenprüfung.

Kontinuierliche Überwachung ist effektiver als reine Jahresaudits.

Stellen Sie sich vor, ein Cyberangriff auf Ihren wichtigsten Softwareanbieter legt Ihre gesamte Produktion lahm. Die Daten Ihrer Kunden sind betroffen, Ihre Dienste sind offline und der finanzielle Schaden ist immens. Unter der neuen NIS2-Richtlinie könnte dieser Vorfall nicht nur zu hohen Bußgeldern für Ihr Unternehmen führen, sondern auch die Geschäftsführung persönlich haftbar machen. Der Grund? Eine unzureichende Überprüfung der Cybersicherheit in Ihrer Lieferkette.

NIS2 hat die Spielregeln für die Lieferkettensicherheit grundlegend verändert. Es reicht nicht mehr aus, auf die Versprechungen Ihrer Zulieferer zu vertrauen. Gefordert ist ein aktiver, nachweisbarer Prozess zur Überprüfung und Überwachung der Sicherheitsmaßnahmen Ihrer kritischen Partner. Doch genau hier beginnt für viele Unternehmen die Unsicherheit: Wer ist überhaupt ein „kritischer“ Zulieferer? Und wie führt man ein Audit durch, das den Anforderungen standhält, ohne die Geschäftsbeziehung zu belasten?

Dieser Leitfaden ist Ihre Antwort. Wir übersetzen die abstrakten Anforderungen in eine konkrete, umsetzbare Methodik. Vergessen Sie vage Checklisten – wir zeigen Ihnen, wie Sie einen robusten Audit-Prozess von A bis Z aufbauen, Haftungsrisiken minimieren und Ihre Lieferkette von einem blinden Fleck in eine strategische Stärke verwandeln.

Die erste und größte Hürde bei der Umsetzung der NIS2 Lieferkette ist die Identifizierung der wirklich kritischen Zulieferer. Nicht jeder Lieferant stellt das gleiche Risiko dar. Ein Audit für den Lieferanten von Büroklammern durchzuführen, wäre absurd. Ein fehlendes Audit bei Ihrem Cloud-Infrastruktur-Anbieter hingegen wäre fahrlässig.

Der Schlüssel liegt in einer risikobasierten Bewertung. Statt alle über einen Kamm zu scheren, müssen Sie Ihre Lieferanten anhand ihrer Bedeutung für Ihre Geschäftsprozesse und ihres Zugriffs auf Ihre Systeme klassifizieren. Wir nennen diesen Ansatz den „Kritikalitäts-Kompass“. Er basiert auf drei zentralen Fragen:

Ein Zulieferer, der auf alle drei Fragen mit „Ja“ antwortet (z. B. Ihr primärer Cloud-Hoster), ist zweifellos ein Tier-1-Lieferant und erfordert die höchste Audit-Tiefe. Ein Lieferant, der nur eine Frage mit „Ja“ beantwortet (z. B. ein Marketing-Analyse-Tool), könnte als Tier 2 eingestuft werden und benötigt möglicherweise ein weniger intensives Audit.

Dieses Vorgehen ermöglicht es Ihnen, Ihre Ressourcen gezielt dort einzusetzen, wo das Risiko am größten ist, und schafft eine nachvollziehbare Grundlage für Ihre Audit-Strategie.

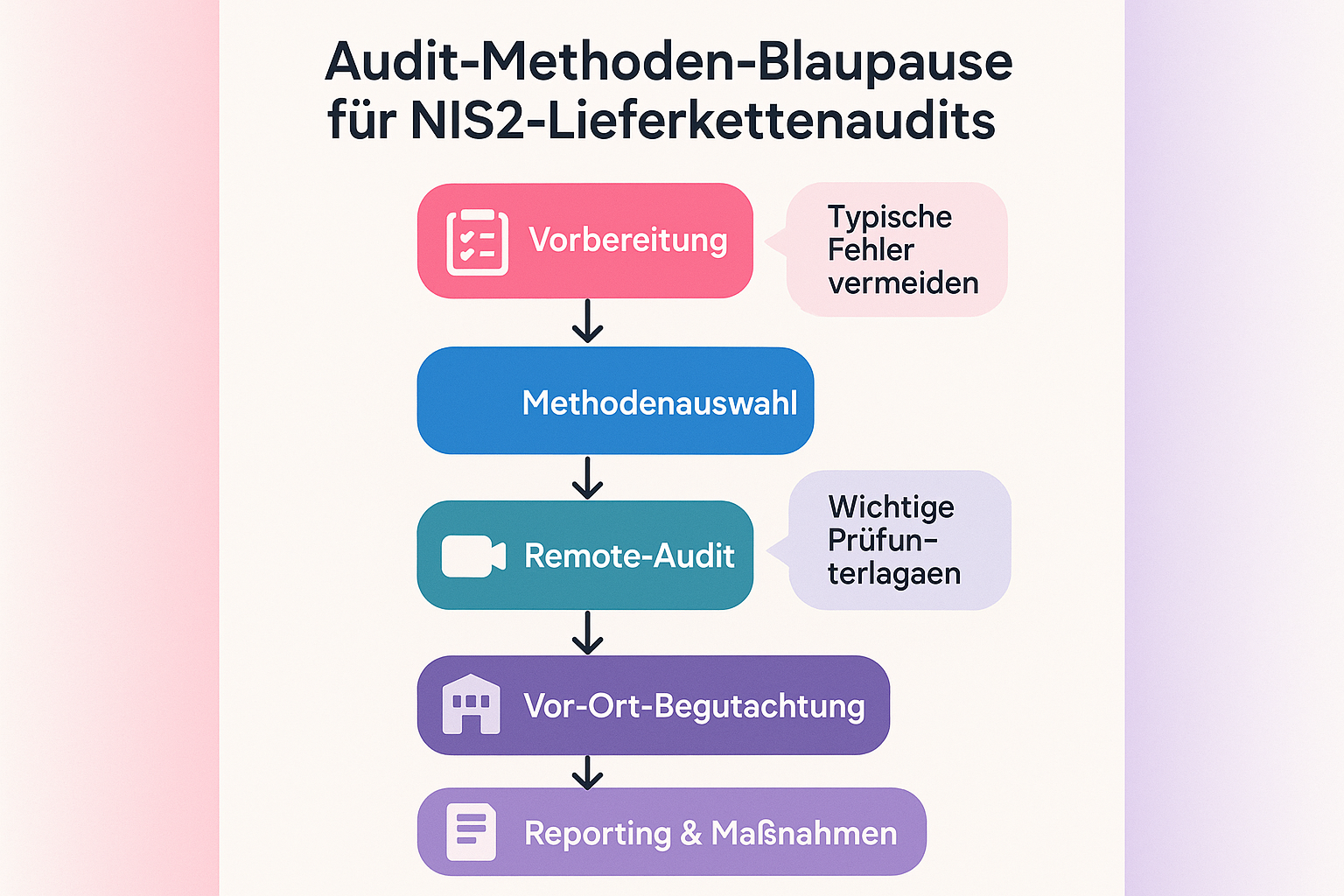

Ein erfolgreiches Audit ist kein einmaliges Ereignis, sondern ein strukturierter Prozess. Diese Blaupause führt Sie durch die vier entscheidenden Phasen, um die Cybersicherheit bei Ihren NIS2 Lieferanten systematisch zu bewerten und zu verbessern.

Bevor Sie die erste Frage an einen Lieferanten stellen, müssen die internen Hausaufgaben gemacht sein.

Nicht jedes Audit erfordert eine Reise zum Rechenzentrum des Lieferanten. Die Wahl der richtigen Methode hängt von der Kritikalität des Zulieferers und dem Prüfungsziel ab.

Remote-Audit (Fernprüfung)

On-Site-Assessment (Vor-Ort-Prüfung)

Praxistipp: Beginnen Sie oft mit einem Remote-Audit, um Dokumente und Prozesse zu prüfen. Wenn hierbei kritische Mängel oder Unklarheiten auftreten, kann ein gezieltes On-Site-Assessment als nächster Schritt geplant werden.

Hier geht es ans Eingemachte. Ziel ist es, objektive Nachweise für die implementierten Sicherheitsmaßnahmen zu sammeln.

Ein Audit ohne klaren Bericht und konsequente Nachverfolgung ist wertlos.

Die Bedrohungslandschaft verändert sich täglich. Ein jährliches Audit ist wie ein Foto – es zeigt nur den Zustand in einem einzigen Moment. NIS2 verlangt jedoch eine fortlaufende Auseinandersetzung mit den Risiken in der Lieferkette. Die wahre Meisterschaft liegt darin, vom reaktiven Auditieren zu einem proaktiven, kontinuierlichen Monitoring überzugehen.

Dieser Ansatz verwandelt die Sicherheit der Lieferkette von einer lästigen Pflicht in einen dynamischen Prozess des Risikomanagements. Anstatt einmal im Jahr tief zu graben, haben Sie die Sicherheitslage Ihrer wichtigsten Partner permanent im Blick.

Moderne Technologien können diesen Übergang massiv erleichtern:

Die NIS2-Anforderungen an die Lieferkettensicherheit sind mehr als nur eine neue bürokratische Hürde. Sie sind eine Chance, Transparenz und Resilienz in einem der kritischsten Bereiche Ihres Unternehmens zu schaffen. Ein strukturierter, methodischer Ansatz für Audits und Überwachung schützt Sie nicht nur vor Haftungsrisiken und Bußgeldern, sondern stärkt auch Ihre gesamte Organisation gegen die immer präsenter werdenden Cyber-Bedrohungen.

Indem Sie Ihre kritischen Zulieferer identifizieren, Audits systematisch durchführen und eine kontinuierliche Überwachung etablieren, verwandeln Sie eine regulatorische Pflicht in einen echten Wettbewerbsvorteil.

Der Weg zu einer sicheren Lieferkette beginnt mit dem ersten Schritt. Nutzen Sie diesen Leitfaden, um Ihren Prozess zu starten und die Kontrolle über Ihre digitale Wertschöpfungskette zu übernehmen. Wenn Sie diesen Prozess vereinfachen und automatisieren möchten, kann Ihnen das Digital Compliance Office von SECJUR helfen, Audits effizient zu managen und Compliance nachweisbar zu machen.

Nicht in Panik verfallen. Beginnen Sie mit dem Kritikalitäts-Kompass. Erstellen Sie eine vollständige Liste Ihrer Lieferanten und bewerten Sie jeden einzelnen anhand der Kriterien Datenzugriff, Systemintegration und Dienstleistungsrelevanz. Konzentrieren Sie Ihre Audit-Ressourcen zunächst ausschließlich auf die identifizierten Tier-1-Lieferanten.

Dies ist ein ernsthaftes Warnsignal. Prüfen Sie zunächst Ihre vertragliche Grundlage. Gibt es eine Audit-Klausel? Wenn ja, bestehen Sie auf deren Einhaltung. Wenn nein, ist dies eine dringende vertragliche Nachbesserung. Kommunizieren Sie klar, dass die Überprüfung eine gesetzliche Anforderung unter NIS2 ist. Wenn der Lieferant weiterhin unkooperativ ist, müssen Sie das Risiko neu bewerten und im schlimmsten Fall eine alternative, kooperativere Lösung suchen.

Eine ISO 27001-Zertifizierung ist ein hervorragender Ausgangspunkt und ein starkes Indiz für ein reifes Informationssicherheits-Managementsystem (ISMS). Sie ersetzt jedoch nicht Ihre eigene Sorgfaltspflicht. Sie müssen prüfen, ob der Geltungsbereich (Scope) der Zertifizierung die für Sie relevanten Dienstleistungen und Systeme abdeckt. Fordern Sie den Audit-Bericht an und prüfen Sie die Ergebnisse. Solche externe Audits sind eine gute Basis, aber kein Freifahrtschein.

Nandini Suresh ist Compliance Expert bei SECJUR und spezialisiert auf Datenschutz, Cybersecurity und geistiges Eigentum. Bevor sie zu SECJUR kam, war sie unter anderem bei Bird & Bird sowie Lorenz Seidler Gossel tätig und betreute dort internationale Mandate im Marken- und Datenschutzrecht. Durch ihre Erfahrung an der Schnittstelle von Recht, Technologie und Compliance verbindet sie juristische Präzision mit einem tiefen Verständnis für die regulatorischen Anforderungen moderner Unternehmen.

SECJUR steht für eine Welt, in der Unternehmen immer compliant sind, aber nie an Compliance denken müssen. Mit dem Digital Compliance Office automatisieren Unternehmen aufwändige Arbeitsschritte und erlangen Compliance-Standards wie DSGVO, ISO 27001 oder TISAX® bis zu 50% schneller.

Automatisieren Sie Ihre Compliance Prozesse mit dem Digital Compliance Office

Die häufigsten Fragen zum Thema

Viele Unternehmen kämpfen damit, ISO-27001-Aufbewahrungsfristen mit DSGVO und GoBD in Einklang zu bringen. Dieser Leitfaden zeigt, wie Sie widersprüchliche Anforderungen auflösen, ein rechtssicheres Löschkonzept entwickeln und Ihren Informationslebenszyklus so steuern, dass Audits problemlos bestehen. Lernen Sie praxisnah, wie Sie Ordnung ins Datenchaos bringen und Compliance in einen echten Effizienz- und Sicherheitsvorteil verwandeln.

Viele Webseiten verfügen über eine Datenschutzerklärung. Aber benötigt wirkliche jede Internetseite eine Datenschutzerklärung? Muss auch die Homepage einer Privatperson eine Datenschutzerklärung haben? Die SECJUR-Datenschutzexperten klären auf.

Viele Unternehmen haben bereits in die DSGVO-Compliance investiert, stehen aber mit NIS2 vor einer neuen Herausforderung. Dieser Leitfaden zeigt, wie Sie Datenschutz- und Cybersicherheitsanforderungen intelligent verzahnen, Doppelarbeit vermeiden und Synergien nutzen. Erfahren Sie, wie Sie bestehende DSGVO-Prozesse als Fundament für ein wirksames NIS2-Risikomanagement nutzen und eine integrierte Sicherheitsstrategie schaffen, die Ihr Unternehmen resilient, rechtskonform und zukunftssicher macht.