Informationssicherheitsexperte

19 Dec 2025

4 Minuten

Amin Abbaszadeh ist Informationssicherheitsexperte bei SECJUR und unterstützt Unternehmen dabei, Informationssicherheits- und Compliance-Standards wie ISO 27001 und TISAX® effektiv umzusetzen. Zuvor war er als Senior Consultant Cybersecurity bei NTT DATA tätig, wo er Projekte im Bereich IT-Compliance und ISMS verantwortete. Durch seine interdisziplinäre Erfahrung in Technik, Beratung und Management verbindet Amin strategisches Denken mit praxisnaher Umsetzung – immer mit dem Ziel, nachhaltige Sicherheits- und Compliance-Strukturen zu schaffen.

Eine klare Behördenkontakt-Strategie entscheidet im Ernstfall über Geschwindigkeit, Compliance und Schadenbegrenzung.

Datenschutz- und IT-Sicherheitsvorfälle erfordern unterschiedliche Meldungen, die oft parallel erfolgen müssen.

Eine gepflegte Kontaktliste und definierte Meldekriterien verhindern Fehler und Zeitverlust unter hohem Stress.

Nur geübte und dokumentierte Prozesse erfüllen ISO 27001 A.5.5 und schützen zuverlässig vor Bußgeldern und Eskalationen.

Es ist Freitagnachmittag, 16:30 Uhr. Plötzlich leuchtet eine Warnmeldung auf Ihrem Bildschirm: „Ungewöhnliche Netzwerkaktivität festgestellt“. Ist das nur ein kleiner technischer Schluckauf oder der Beginn eines ernsthaften Sicherheitsvorfalls? Während Ihr Team versucht, das Problem zu analysieren, schießt Ihnen eine Frage durch den Kopf: „Wenn das hier ernst wird, wen müssen wir eigentlich informieren? Das BSI? Die Datenschutzbehörde? Beide?“

Diese Unsicherheit ist in vielen Unternehmen Alltag. Die Anforderung A.5.5 aus der ISO 27001, den „Kontakt mit Behörden“ zu regeln, klingt abstrakt, wird aber im Ernstfall zur entscheidenden, zeitkritischen Aufgabe. Ein gut vorbereiteter Plan ist hier nicht nur eine Compliance-Anforderung, sondern ein Rettungsanker in der Krise.

Dieser Leitfaden übersetzt die formale Anforderung in die Praxis. Wir zeigen Ihnen, welche Behörden in Deutschland relevant sind, wann Sie wen kontaktieren müssen und wie Sie einen klaren, stressresistenten Prozess dafür aufbauen.

Um zu wissen, wen man anrufen muss, muss man erst einmal die Akteure kennen. In Deutschland teilen sich hauptsächlich drei Arten von Institutionen die Zuständigkeit. Jede hat einen anderen Fokus, und das ist der Schlüssel zum Verständnis.

Der entscheidende Unterschied: Das BSI kümmert sich um die Sicherheit der Systeme, die Datenschutzbehörden um die Sicherheit der personenbezogenen Daten in diesen Systemen.

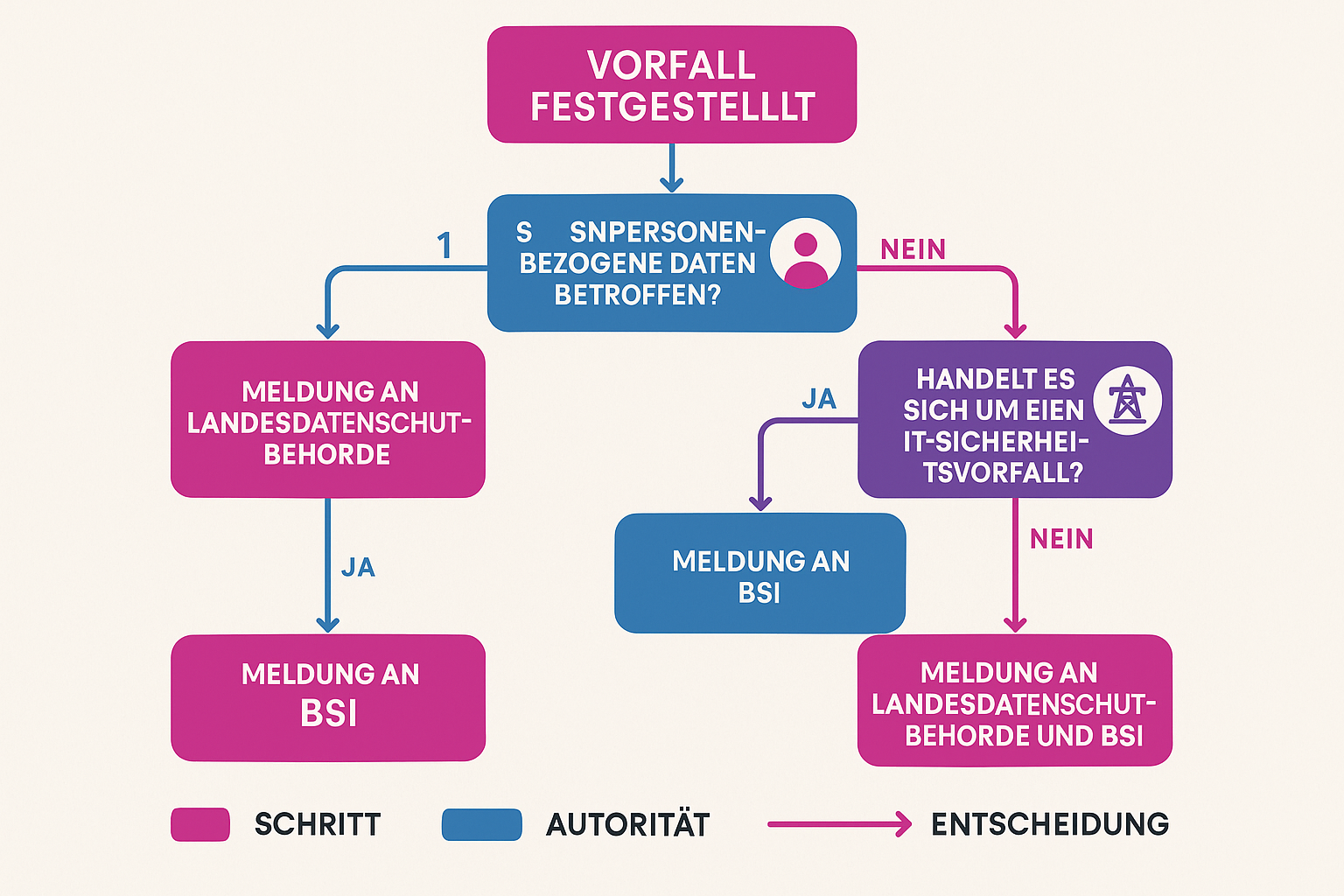

Die Kernentscheidung: Welcher Vorfall, welche Behörde?

Ein Vorfall ist nicht gleich Vorfall. Die entscheidende Frage, die Sie sich stellen müssen, ist: „Was genau ist passiert und was ist betroffen?“ Aus der Antwort leitet sich ab, ob und an wen Sie melden müssen.

Sobald personenbezogene Daten (Namen, E-Mail-Adressen, Gesundheitsdaten etc.) von einem Sicherheitsvorfall betroffen sind – zum Beispiel durch einen Hackerangriff, einen Datenverlust oder unbefugten Zugriff – greift die Datenschutz-Grundverordnung (DSGVO).

Wer ist zuständig?

Die Landesdatenschutzbehörde des Bundeslandes, in dem Ihr Unternehmen seinen Hauptsitz hat.

Die Frist

Die Meldung muss „unverzüglich und möglichst binnen 72 Stunden“ nach Bekanntwerden erfolgen. Diese 72-Stunden-Frist ist einer der häufigsten Stolpersteine.Was muss gemeldet werden?

Für bestimmte Organisationen gibt es eine Meldepflicht an das BSI. Dies betrifft vor allem Betreiber Kritischer Infrastrukturen (KRITIS) und zunehmend mehr Unternehmen unter der NIS2-Richtlinie. Hier geht es um erhebliche Störungen der IT-Systeme, die die Verfügbarkeit, Integrität, Authentizität oder Vertraulichkeit informationstechnischer Systeme beeinträchtigen. Oftmals überschneiden sich die NIS2 Meldepflicht und jene der DSGVO.

Wer ist zuständig? Das Bundesamt für Sicherheit in der Informationstechnik (BSI).Die Frist: Die Fristen sind oft gestaffelt. Unter NIS2 gibt es beispielsweise eine Erstmeldung innerhalb von 24 Stunden und eine detailliertere Meldung innerhalb von 72 Stunden. Es ist wichtig, die genauen NIS2 Meldefristen zu kennen.Was muss gemeldet werden? Die Meldungen sind oft technischer Natur und fokussieren sich auf die Art des Angriffs, die betroffenen Systeme und die Auswirkungen auf die Dienstleistung.

Ein Ransomware-Angriff auf ein Krankenhaus ist das perfekte Beispiel für eine Überschneidung:

In solchen Fällen müssen Sie an beide Behörden melden. Die Meldungen haben unterschiedliche Schwerpunkte, aber es ist essenziell, beide Prozesse parallel zu managen.

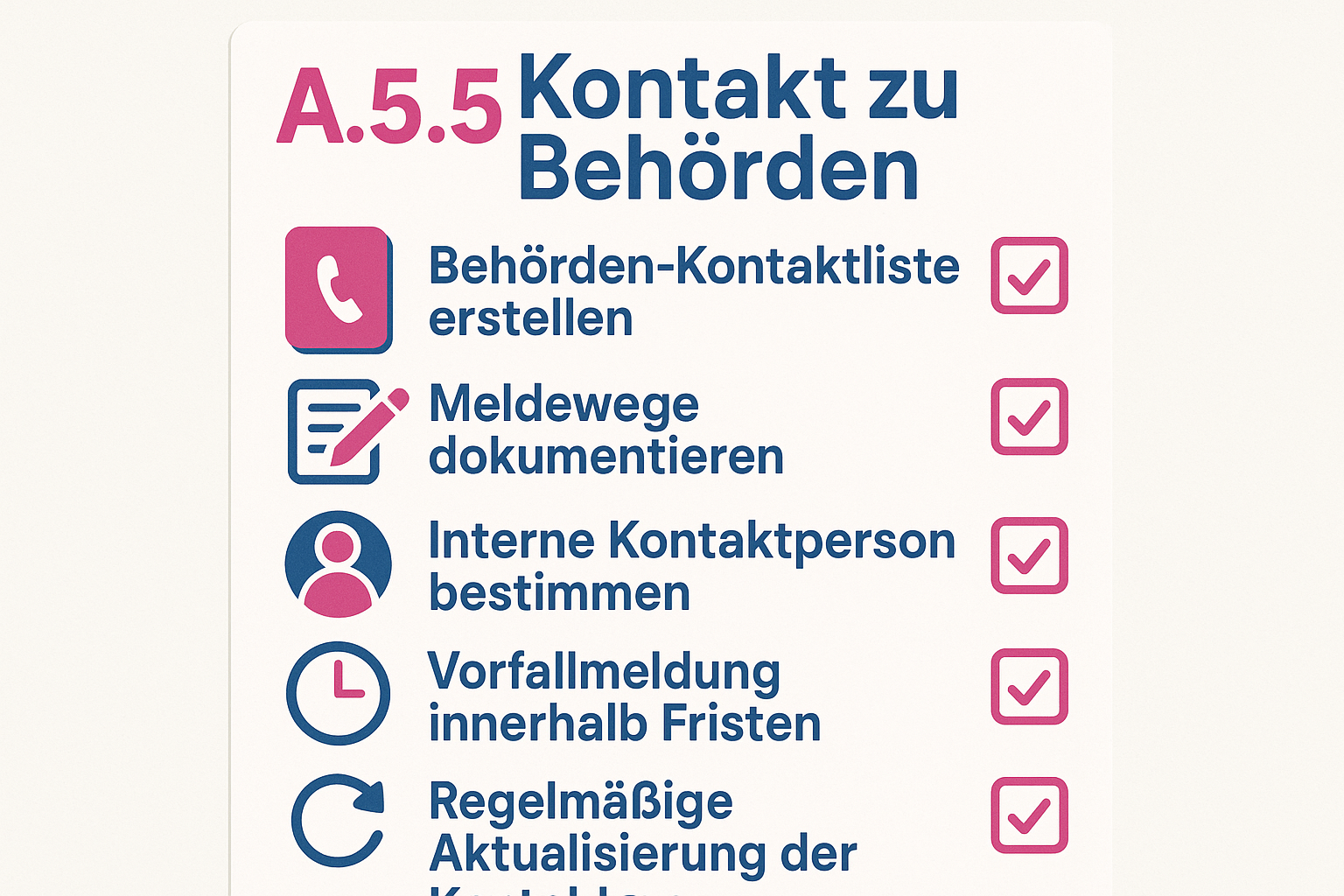

ISO 27001 fordert mit dem Kontrollpunkt A.5.5, dass Sie diese Prozesse nicht dem Zufall überlassen. Es geht darum, eine klare, dokumentierte und geübte Vorgehensweise zu etablieren. Eine solide Grundlage mit ISO 27001 und DSGVO erleichtert die Einhaltung erheblich.

Ihr Ziel: Jeder im Team, der einen Vorfall entdecken könnte, muss wissen, was die nächsten Schritte sind und wer die Verantwortung trägt.

Nichts ist im Ernstfall schlimmer, als erst nach dem richtigen Link zum Meldeformular suchen zu müssen. Hier ist eine Liste der Landesdatenschutzbehörden in Deutschland. Speichern Sie sich den Link zu Ihrer zuständigen Behörde als Lesezeichen.

Zentrales Meldeportal des BSI:

Der Kontakt mit Behörden im Krisenfall ist keine Kür, sondern eine Pflicht. Die Komplexität der deutschen Behördenlandschaft und die strengen Fristen können überwältigend sein, aber mit einem klaren, formalisierten Prozess verlieren sie ihren Schrecken.

Indem Sie die Anforderung A.5.5 nicht nur als Checkbox, sondern als integralen Bestandteil Ihrer Incident-Response-Strategie verstehen, verwandeln Sie Unsicherheit in Handlungssicherheit. Erstellen Sie Ihre Kontaktlisten, definieren Sie Ihre Prozesse und üben Sie für den Ernstfall. Denn am Ende ist der beste Plan der, den Sie haben, lange bevor Sie ihn brauchen.

Die Frist beginnt, sobald Sie eine „hinreichende Sicherheit“ darüber erlangt haben, dass ein Sicherheitsvorfall stattgefunden hat, der zu einer Verletzung des Schutzes personenbezogener Daten geführt hat. Sie müssen nicht alle Details kennen, aber sobald der begründete Verdacht besteht, beginnt die Uhr zu ticken.

Eine verspätete Meldung kann als eigener Verstoß gegen die DSGVO gewertet und mit Bußgeldern geahndet werden. Wenn Sie die Frist nicht einhalten können, müssen Sie die Verzögerung in Ihrer Meldung begründen.

Im Zweifel ist eine Meldung oft die sicherere Variante. Eine Nicht-Meldung eines meldepflichtigen Vorfalls ist ein schwerwiegenderer Verstoß als eine vorsorgliche Meldung, die sich später als nicht notwendig herausstellt. Dokumentieren Sie Ihre Risikobewertung und Entscheidungsfindung immer sorgfältig.

Ein Sicherheitsvorfall ist ein breiterer Begriff und bezeichnet jedes Ereignis, das die Vertraulichkeit, Integrität oder Verfügbarkeit von Informationen gefährdet (z. B. ein Virenangriff). Eine Datenschutzverletzung ist eine spezielle Art von Sicherheitsvorfall, bei dem personenbezogene Daten betroffen sind. Jeder Datenschutzverstoß ist ein Sicherheitsvorfall, aber nicht jeder Sicherheitsvorfall ist ein Datenschutzverstoß. Der Unterschied zwischen DSGVO und NIS 2 liegt genau in diesem Fokus.

Amin Abbaszadeh ist Informationssicherheitsexperte bei SECJUR und unterstützt Unternehmen dabei, Informationssicherheits- und Compliance-Standards wie ISO 27001 und TISAX® effektiv umzusetzen. Zuvor war er als Senior Consultant Cybersecurity bei NTT DATA tätig, wo er Projekte im Bereich IT-Compliance und ISMS verantwortete. Durch seine interdisziplinäre Erfahrung in Technik, Beratung und Management verbindet Amin strategisches Denken mit praxisnaher Umsetzung – immer mit dem Ziel, nachhaltige Sicherheits- und Compliance-Strukturen zu schaffen.

SECJUR steht für eine Welt, in der Unternehmen immer compliant sind, aber nie an Compliance denken müssen. Mit dem Digital Compliance Office automatisieren Unternehmen aufwändige Arbeitsschritte und erlangen Compliance-Standards wie DSGVO, ISO 27001 oder TISAX® bis zu 50% schneller.

Automatisieren Sie Ihre Compliance Prozesse mit dem Digital Compliance Office

Die häufigsten Fragen zum Thema

NIS2 ist seit Dezember 2025 deutsches Recht. Rund 29.500 Unternehmen müssen handeln. Dieser Artikel erklärt Pflichten, Fristen, Bußgelder und die ersten Umsetzungsschritte.

ISO 27001 deckt einen Großteil der NIS2-Anforderungen ab, aber nicht alle. Erfahren Sie, wo Überschneidungen liegen, welche Lücken bleiben und wie eine Doppel-Compliance-Strategie funktioniert.

Viele KI-Teams entwickeln ihre Modelle ständig weiter, doch wann wird aus einem Update eine „wesentliche Änderung“, die eine neue Konformitätsbewertung nach dem EU AI Act erfordert? Dieser Leitfaden erklärt verständlich, wie Sie Updates richtig einstufen, Risiken früh erkennen und Compliance sicherstellen, ohne Ihre Innovationsgeschwindigkeit auszubremsen. Erfahren Sie praxisnah, wie Sie ein effizientes Bewertungs- und Dokumentationsmodell etablieren, das Ihre KI leistungsstark, rechtskonform und zukunftssicher macht.