Informationssicherheitsexperte

19 Dec 2025

5 Minuten

Amin Abbaszadeh ist Informationssicherheitsexperte bei SECJUR und unterstützt Unternehmen dabei, Informationssicherheits- und Compliance-Standards wie ISO 27001 und TISAX® effektiv umzusetzen. Zuvor war er als Senior Consultant Cybersecurity bei NTT DATA tätig, wo er Projekte im Bereich IT-Compliance und ISMS verantwortete. Durch seine interdisziplinäre Erfahrung in Technik, Beratung und Management verbindet Amin strategisches Denken mit praxisnaher Umsetzung – immer mit dem Ziel, nachhaltige Sicherheits- und Compliance-Strukturen zu schaffen.

Verantwortung für Informationssicherheit bleibt auch beim Outsourcing immer beim Unternehmen.

Lieferanten müssen risikobasiert bewertet und kontrolliert werden.

Verträge sind das wichtigste Steuerungsinstrument für externe Sicherheit.

Kontinuierliche Überwachung verhindert blinde Flecken in der Lieferkette.

Stellen Sie sich vor, Ihr Unternehmen feiert den erfolgreichen Abschluss eines wichtigen Projekts. Die Systeme laufen stabil, die Kunden sind zufrieden. Doch plötzlich erhalten Sie eine beunruhigende Nachricht: Ein Datenleck. Die Untersuchung ergibt, dass der Schwachpunkt nicht bei Ihnen im Haus lag, sondern bei einem Ihrer externen Dienstleister – einem Tool, das Sie für das Marketing nutzen. Ein klassischer Lieferkettenangriff.

Dieses Szenario ist keine Seltenheit mehr. In unserer vernetzten Welt lagern Unternehmen wie Ihres täglich Prozesse aus – von Cloud-Hosting und Softwareentwicklung bis hin zu Lohnbuchhaltung und Kundensupport. Diese Partnerschaften sind entscheidend für Wachstum und Effizienz. Doch sie bergen auch ein oft unterschätztes Risiko: Sie können die Task outsourcen, aber niemals die Verantwortung.

Genau hier setzt die Norm ISO 27001 mit Kapitel 8.4 an. Es geht darum, die Kontrolle über externe Partner zu behalten und sicherzustellen, dass Ihre gesamte Lieferkette genauso sicher und konform ist wie Ihr eigenes Unternehmen. Das ist keine bürokratische Hürde, sondern ein entscheidender Schutzschild für Ihre Daten und Ihren guten Ruf.

Im Kern geht es um eine einfache, aber fundamentale Frage: Erfüllen Ihre Lieferanten, Partner und Dienstleister die gleichen Informationssicherheits- und Qualitätsstandards, die Sie auch an sich selbst stellen?

Der Begriff „extern bereitgestellte Prozesse, Produkte und Dienstleistungen“ klingt vielleicht sperrig, aber er umfasst alles, was Sie von Dritten beziehen und was einen Einfluss auf Ihr Unternehmen haben könnte:

Das entscheidende „Aha-Moment“ ist die Erkenntnis der geteilten Verantwortung. Wenn Ihr Cloud-Anbieter ein Datenleck hat, bei dem Kundendaten von Ihnen betroffen sind, stehen Sie gegenüber Ihren Kunden und den Behörden in der Verantwortung. Deshalb verlangt die ISO 27001, dass Sie proaktiv die Zügel in der Hand halten.

Wäre es nicht extrem aufwendig, den Lieferanten für Büropflanzen mit der gleichen Intensität zu prüfen wie Ihren Cloud-Hosting-Anbieter? Absolut. Und genau deshalb fordert die ISO 27001 einen risikobasierten Ansatz. Sie konzentrieren Ihre Energie dorthin, wo das größte Risiko liegt.

Stellen Sie sich Ihre Lieferanten in drei Kategorien vor:

Indem Sie Ihre Lieferanten auf diese Weise kategorisieren, stellen Sie sicher, dass Ihr Aufwand immer im richtigen Verhältnis zum potenziellen Schaden steht. Das schont nicht nur Ihre Ressourcen, sondern macht Ihre Sicherheitsstrategie auch wesentlich effektiver.

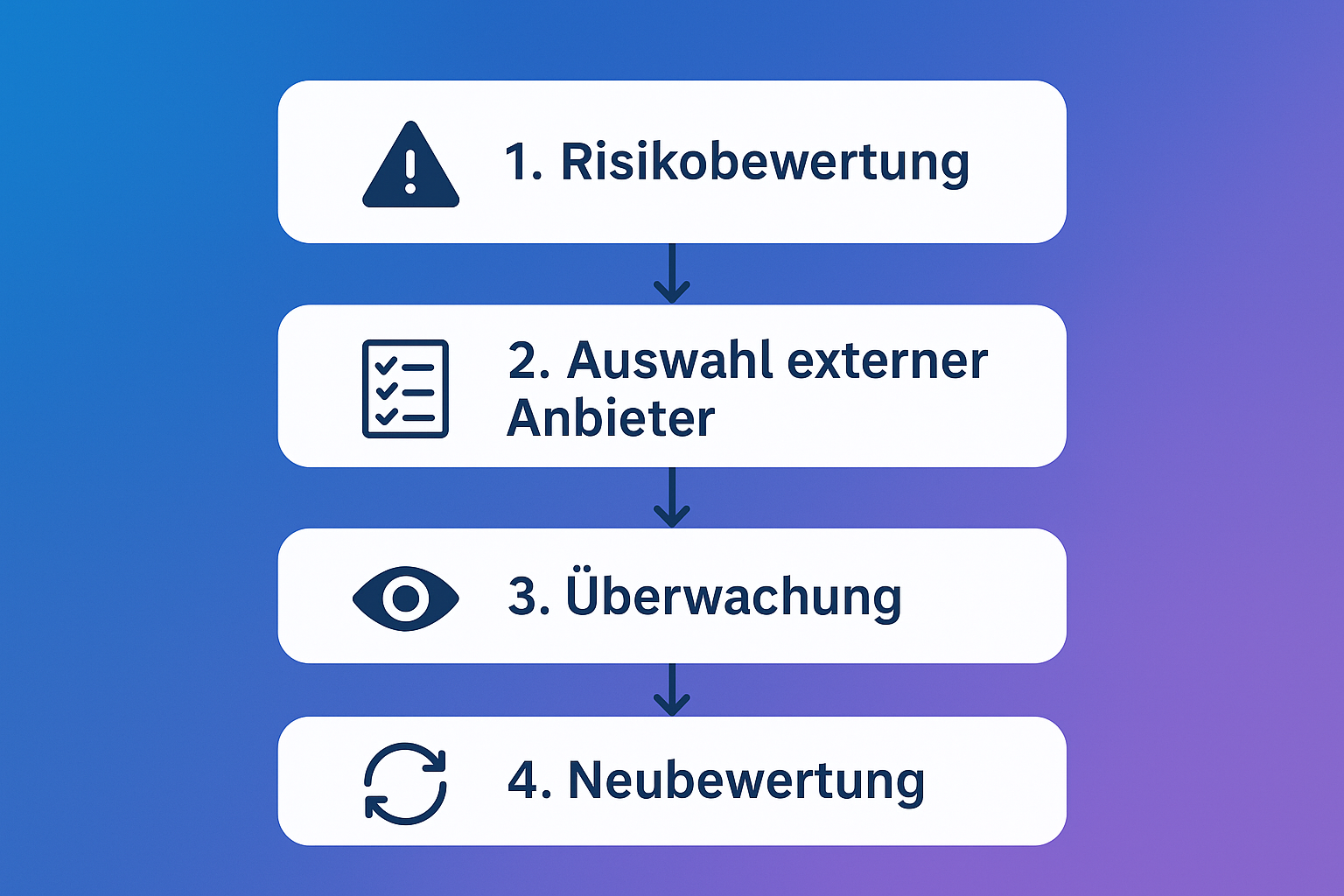

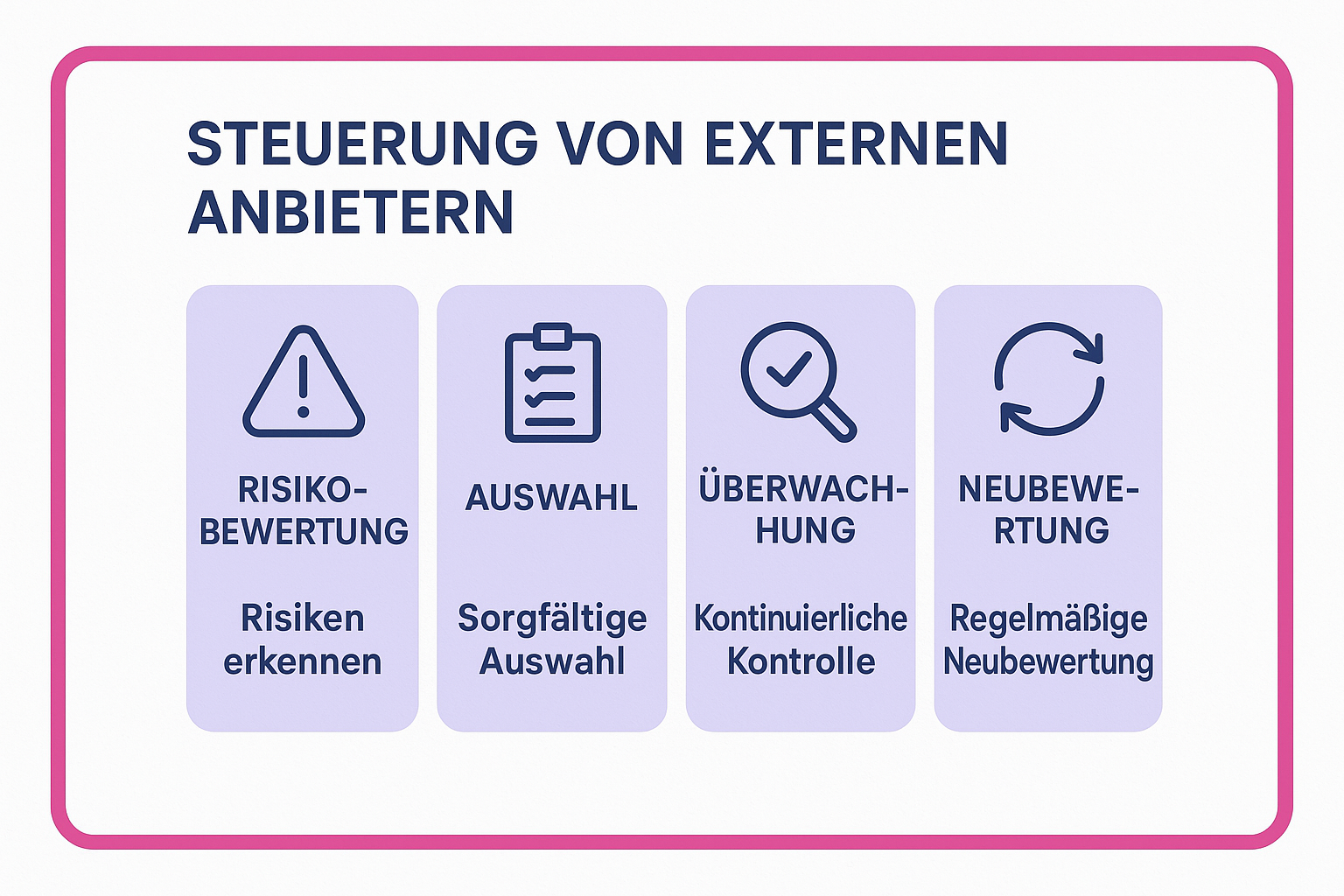

Die Kontrolle externer Partner muss kein undurchschaubarer Prozess sein. Wenn Sie ihn in vier klare Schritte unterteilen, wird er greifbar und umsetzbar.

Alles beginnt, bevor Sie überhaupt einen Vertrag unterschreiben. In dieser Phase legen Sie das Fundament für eine sichere Partnerschaft.

Ein Handschlag reicht nicht aus. Der Vertrag ist Ihr wichtigstes Steuerungsinstrument. Er muss alle Sicherheitserwartungen schwarz auf weiß festhalten.

Die Arbeit endet nicht mit der Vertragsunterzeichnung. Eine sichere Partnerschaft erfordert kontinuierliche Aufmerksamkeit.

Die Risikolandschaft verändert sich ständig. Ein Partner, der heute sicher ist, kann morgen eine Schwachstelle haben.

Auf dem Weg zur Lieferanten-Compliance lauern einige typische Hindernisse. Wenn Sie diese kennen, können Sie sie gezielt umschiffen.

Die Kontrolle externer Leistungen ist ein dynamischer Prozess, kein einmaliges Projekt. Wenn Sie die folgenden Kernpunkte verinnerlichen, sind Sie auf dem besten Weg, Ihre Lieferkette robust und sicher zu gestalten.

Sie haben nun ein solides Verständnis dafür, warum die Kontrolle Ihrer Lieferkette so entscheidend ist und wie Sie dabei vorgehen können. Der erste und wichtigste Schritt ist, Transparenz zu schaffen.

Beginnen Sie damit, eine einfache Liste all Ihrer externen Dienstleister zu erstellen. Sie werden überrascht sein, wie lang diese Liste ist. Notieren Sie zu jedem Anbieter, welche Dienstleistung er erbringt und welche Art von Daten er verarbeitet. Allein diese Übung gibt Ihnen bereits einen wertvollen Überblick über Ihre Angriffsfläche.

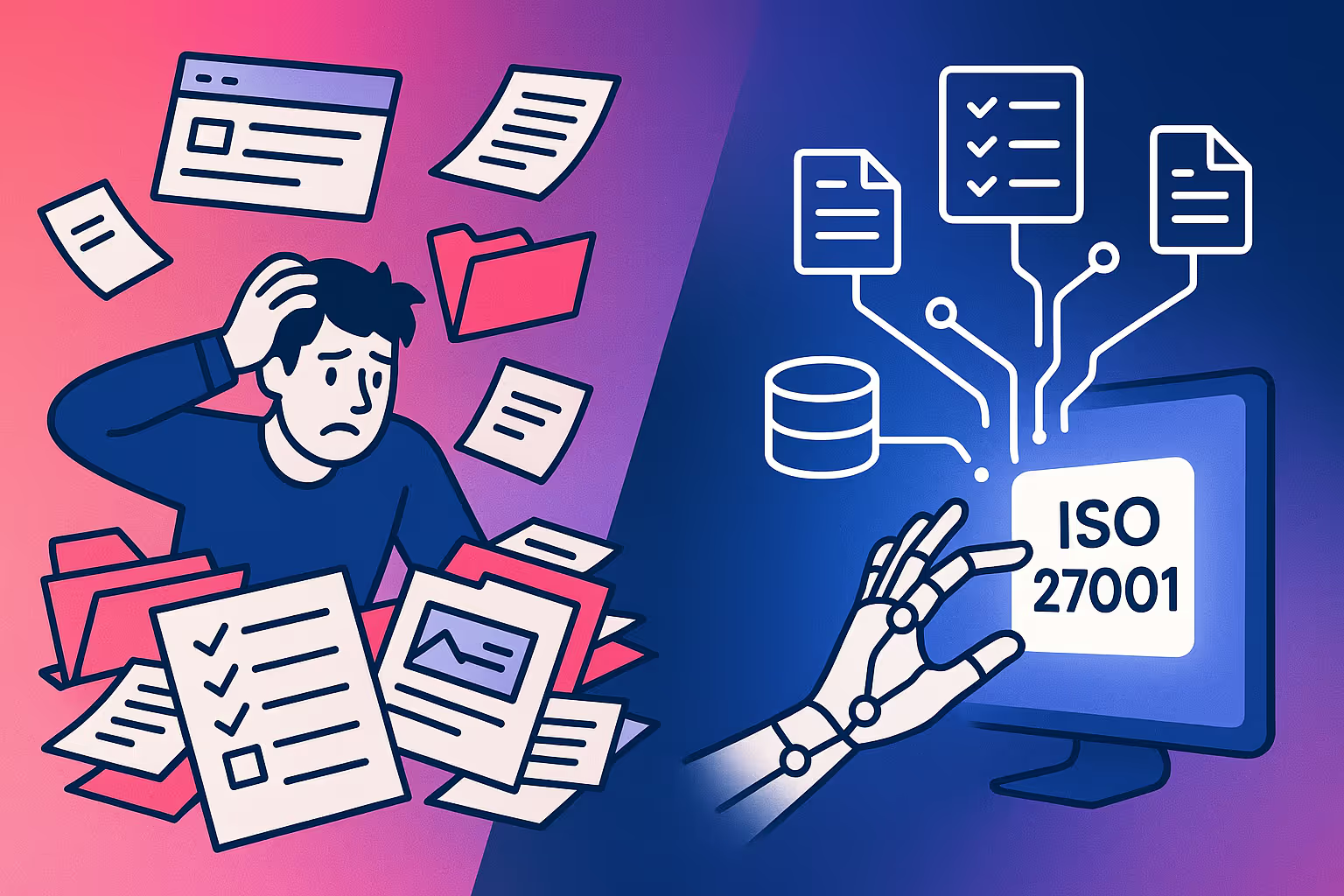

Dieses Lieferantenmanagement manuell in Excel-Tabellen zu pflegen, kann schnell unübersichtlich und fehleranfällig werden. Hier kommen digitale Compliance-Plattformen ins Spiel. Sie bieten einen zentralen Ort, um Lieferanten zu verwalten, Risiken zu bewerten, Überprüfungen zu dokumentieren und die Einhaltung von Standards wie [TISAX® für die Automobilindustrie] sicherzustellen. So wird Compliance von einer lästigen Pflicht zu einem automatisierten und strategischen Vorteil.

Ja, unbedingt. Der risikobasierte Ansatz macht das Prinzip skalierbar. Ein Start-up hat vielleicht nur fünf externe Dienstleister, aber wenn einer davon der Cloud-Anbieter ist, auf dem das gesamte Geschäftsmodell beruht, ist dessen Kontrolle existenziell. Der Aufwand wird an Ihre Größe und Ihr Risikoprofil angepasst.

Im Kontext der ISO 27001 und der Informationssicherheit werden die Begriffe oft synonym verwendet. Es spielt keine Rolle, wie Sie die Beziehung nennen. Relevant ist, ob eine externe Organisation einen Prozess, ein Produkt oder eine Dienstleistung bereitstellt, die Ihre Informationssicherheit beeinflussen kann.

Das hängt vom Risiko ab. Eine gute Faustregel ist:

Nein, das ist meist weder praktikabel noch notwendig. Für die meisten Lieferanten genügt eine sogenannte "Desktop-Prüfung". Sie können deren Zertifikate (z. B. ISO 27001), externe Auditberichte (z. B. SOC 2) oder ausgefüllte Sicherheitsfragebögen als Nachweis akzeptieren.

Amin Abbaszadeh ist Informationssicherheitsexperte bei SECJUR und unterstützt Unternehmen dabei, Informationssicherheits- und Compliance-Standards wie ISO 27001 und TISAX® effektiv umzusetzen. Zuvor war er als Senior Consultant Cybersecurity bei NTT DATA tätig, wo er Projekte im Bereich IT-Compliance und ISMS verantwortete. Durch seine interdisziplinäre Erfahrung in Technik, Beratung und Management verbindet Amin strategisches Denken mit praxisnaher Umsetzung – immer mit dem Ziel, nachhaltige Sicherheits- und Compliance-Strukturen zu schaffen.

SECJUR steht für eine Welt, in der Unternehmen immer compliant sind, aber nie an Compliance denken müssen. Mit dem Digital Compliance Office automatisieren Unternehmen aufwändige Arbeitsschritte und erlangen Compliance-Standards wie DSGVO, ISO 27001 oder TISAX® bis zu 50% schneller.

Automatisieren Sie Ihre Compliance Prozesse mit dem Digital Compliance Office

Die häufigsten Fragen zum Thema

Überwachungsaudits sind schlanke Routineprüfungen Ihres QMS im 3-Jahres-Zyklus. Erfahren Sie, wann sie stattfinden, wie Auditoren vorgehen und wie Sie sich optimal vorbereiten.

Open-Source-KI ist kein rechtsfreier Raum: Der EU AI Act legt erstmals klar fest, wann Entwickler, Integratoren und Nutzer für KI-Systeme haften. Erfahren Sie, wie sich „Anbieter“ und „Betreiber“ unterscheiden, wann Open-Source-Ausnahmen greifen und wo kommerzielle Nutzung zur Haftungsfalle wird. Dieser Leitfaden zeigt praxisnah, wie Sie Open-Source-Modelle rechtssicher einsetzen, Risiken in der Lieferkette erkennen und Compliance als echten Wettbewerbsvorteil nutzen.

Die Evidenzsammlung für Ihr ISO 27001 Audit muss kein zeitfressender Kraftakt mehr sein. Erfahren Sie, wie KI-gestützte Compliance-Plattformen Screenshots, Logs und Nachweise vollautomatisch erfassen, Fehlerquellen eliminieren und Ihre Audit-Vorbereitung drastisch beschleunigen. Dieser Leitfaden zeigt praxisnah, wie Sie manuelle Prozesse hinter sich lassen, kontinuierliche Compliance etablieren und Ihr ISMS strategisch stärken – für Audits, die Sie nicht nur bestehen, sondern souverän meistern.