Volljurist und Compliance-Experte

19 Dec 2025

5 Minuten

Als Jurist mit langjähriger Erfahrung als Anwalt für Datenschutz und IT-Recht kennt Niklas die Antwort auf so gut wie jede Frage im Bereich der digitalen Compliance. Er war in der Vergangenheit unter anderem für Taylor Wessing und Amazon tätig. Als Gründer und Geschäftsführer von SECJUR, lässt Niklas sein Wissen vor allem in die Produktentwicklung unserer Compliance-Automatisierungsplattform einfließen.

Ein klar definierter ISO 27001-Geltungsbereich ist entscheidend, um Ihr ISMS effizient und auditfest aufzubauen.

Ausschlüsse sind erlaubt, müssen jedoch immer risikobasiert und nachvollziehbar begründet werden.

Vage oder willkürliche Begründungen führen zu Auditabweichungen und gefährden die Zertifizierung.

Eine saubere Dokumentation von Geltungsbereich und SoA spart Zeit, reduziert Aufwand und stärkt Ihre Compliance nachhaltig.

Stellen Sie sich vor, Sie haben monatelang an Ihrem Informationssicherheits-Managementsystem (ISMS) gearbeitet. Richtlinien wurden geschrieben, Prozesse implementiert und Mitarbeiter geschult. Der Audittermin steht vor der Tür. Doch dann die entscheidende Frage des Auditors: „Warum haben Sie Ihre Entwicklungsabteilung aus dem Geltungsbereich ausgeschlossen? Ihre Begründung hier ist nicht nachvollziehbar.“ Ein Moment, der den Erfolg des gesamten Zertifizierungsprojekts infrage stellen kann.

Die Definition des Geltungsbereichs (oder „Scope“) nach ISO 27001 ist weit mehr als eine formale Übung. Sie ist das Fundament Ihres gesamten ISMS. Ein falsch definierter oder schlecht begründeter Geltungsbereich führt nicht nur zu Problemen im Audit, sondern verschwendet auch wertvolle Ressourcen.

Viele Unternehmen tun sich schwer damit, zu entscheiden, was in den Geltungsbereich gehört und – was noch wichtiger ist – was legitim ausgeschlossen werden kann und wie man dies auditfest dokumentiert. Dieser Artikel ist Ihr praktischer Leitfaden, um den Geltungsbereich strategisch zu definieren, Ausschlüsse souverän zu begründen und typische Fallstricke zu vermeiden.

Viele sehen die Definition des Geltungsbereichs als eine reine Dokumentationspflicht. In Wahrheit ist es eine der wichtigsten strategischen Entscheidungen, die Sie beim Aufbau eines ISMS treffen. Ein klug gewählter Geltungsbereich:

Die Norm ISO 27001 fordert in Klausel 4.3, die Grenzen und die Anwendbarkeit des ISMS festzulegen. Hierbei müssen Sie den Kontext der Organisation berücksichtigen – also die internen und externen Themen, die für Ihre Informationssicherheit relevant sind.

Ein häufiges Missverständnis liegt in der Verwechslung dieser beiden Konzepte:

Kurz gesagt: Der Geltungsbereich legt fest, welcher Teil des Unternehmens betrachtet wird. Die SoA legt fest, welche Sicherheitsmaßnahmen (Controls) innerhalb dieses Bereichs angewendet werden.

Die gute Nachricht ist: Sie müssen nicht jedes einzelne Control aus Anhang A umsetzen. Die ISO 27001 erlaubt explizit Ausschlüsse, solange diese nicht die Informationssicherheit gefährden und – ganz entscheidend – gut begründet sind.

Die Grundlage für jeden Ausschluss ist immer das Ergebnis Ihrer Risikobewertung. Wenn für ein bestimmtes Control kein entsprechendes Risiko innerhalb Ihres Geltungsbereichs existiert, können Sie es ausschließen.

Praktische Beispiele für legitime Ausschlüsse:

Der entscheidende Punkt ist, dass Ausschlüsse keine willkürlichen Entscheidungen sein dürfen, um sich Arbeit zu sparen. Sie müssen eine direkte Folge Ihrer individuellen Risikolandschaft sein. Alle grundlegenden ISO 27001 Anforderungen müssen dabei stets erfüllt bleiben.

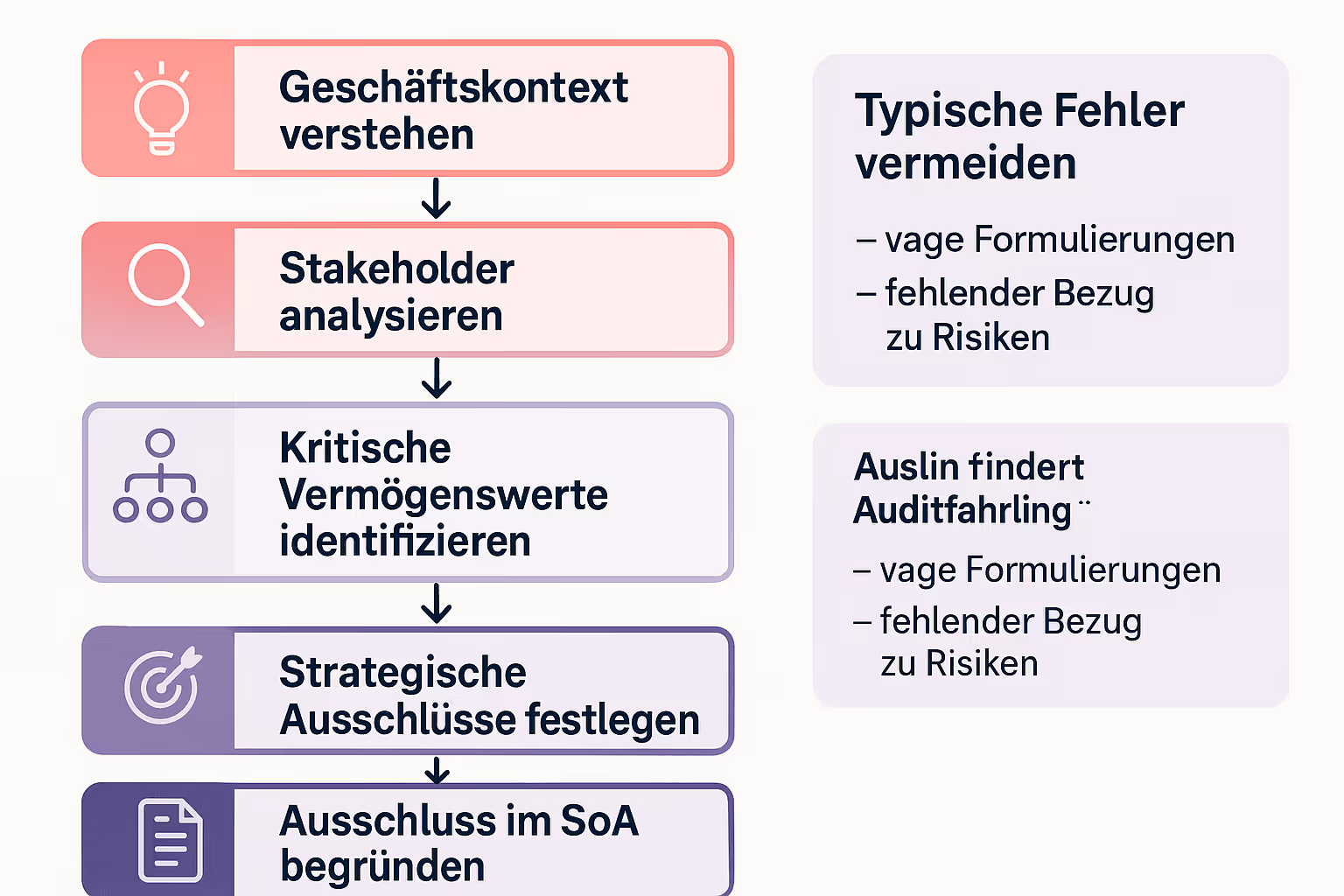

Um Ausschlüsse systematisch und nachvollziehbar zu dokumentieren, folgen Sie diesem Prozess:

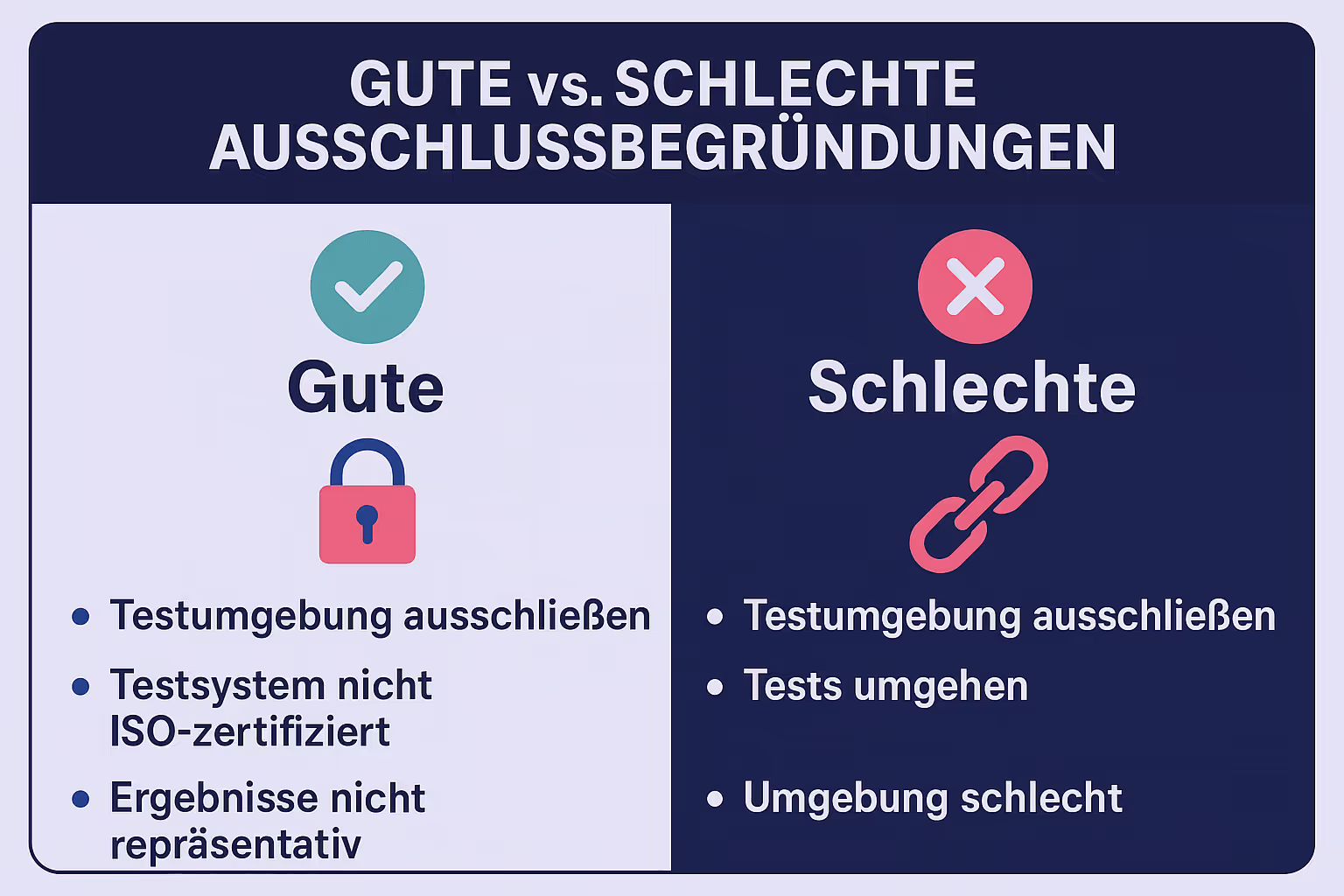

Die Qualität Ihrer Begründung entscheidet über Akzeptanz oder Ablehnung im Audit. Auditoren wollen keine Romane lesen, sondern eine klare, logische und risikobasierte Herleitung sehen.

Hier ist der Unterschied zwischen einer schwachen und einer starken Begründung am Beispiel des Controls A.14.2.1 „Richtlinie für sichere Entwicklung“:

Schlechte Begründung (Wird vom Auditor wahrscheinlich abgelehnt)Gute Begründung (Auditfest)„Wir entwickeln keine Software.“„Nicht anwendbar. Im Geltungsbereich des ISMS findet keine eigene Softwareentwicklung statt. Das Unternehmen nutzt ausschließlich Standard-Cloud-Software (SaaS). Die Auswahl und Konfiguration dieser Dienste wird durch die Richtlinie zur Lieferantenbeziehung (A.15) abgedeckt.“„Dieses Control ist für uns nicht relevant.“„Nicht anwendbar. Die Risikobewertung (Ref. RA-023) hat keine Risiken identifiziert, die die Implementierung einer eigenen Richtlinie für sichere Entwicklung erfordern, da alle Entwicklungsaktivitäten an den zertifizierten Partner [Partnername] ausgelagert sind, dessen ISO 27001-Zertifikat vorliegt.“

Was Auditoren wirklich sehen wollen:

Die Definition des Geltungsbereichs und die Begründung von Ausschlüssen sind keine bürokratischen Hürden, sondern ein mächtiges Werkzeug, um Ihre ISO 27001-Zertifizierung effizient und zielgerichtet zu gestalten. Ein strategisch festgelegter Scope fokussiert Ihre Energie auf das, was wirklich zählt: den Schutz Ihrer wichtigsten Informationen.

Indem Sie lernen, wie ein Auditor zu denken, und Ihre Entscheidungen konsequent auf Basis von Risiken treffen, verwandeln Sie eine vermeintliche Pflichtübung in einen echten strategischen Vorteil.

Sind Sie bereit, Ihre Compliance-Prozesse zu vereinfachen? Die KI-gestützte Plattform von SECJUR, das Digital Compliance Office, hilft Ihnen dabei, den Geltungsbereich präzise zu definieren, die Risikobewertung zu automatisieren und alle notwendigen Dokumente auditfest zu erstellen – damit Sie sich auf Ihr Kerngeschäft konzentrieren können.

Der Geltungsbereich definiert, welche Teile Ihres Unternehmens (z.B. Abteilungen, Standorte) vom ISMS abgedeckt sind. Die SoA ist eine Liste aller Controls aus Anhang A und dokumentiert für jedes einzelne, ob es innerhalb dieses Geltungsbereichs angewendet wird oder nicht, inklusive Begründung.

Das ist in der Regel nicht ratsam und wird von Auditoren kritisch gesehen. Wenn Mitarbeiter Zugriff auf Unternehmensdaten haben, sind sie Teil des Informationssicherheitsrisikos, egal wo sie arbeiten. Statt sie auszuschließen, sollten die spezifischen Risiken der Telearbeit bewertet und mit den entsprechenden Controls (z.B. A.6.2.2) behandelt werden.

Der Auditor wird eine Nebenabweichung (Minor Non-Conformity) feststellen. Sie erhalten dann eine Frist, um die Begründung nachzubessern oder das entsprechende Control doch noch zu implementieren. Dies verzögert Ihre Zertifizierung, verhindert sie aber in der Regel nicht sofort.

Sie sollte so detailliert sein, dass eine externe, sachkundige Person (wie ein Auditor) die Entscheidung ohne weitere Rückfragen nachvollziehen kann. Ein bis zwei präzise Sätze, die auf die Risikobewertung oder den Geschäftskontext verweisen, sind meist ausreichend.

Als Jurist mit langjähriger Erfahrung als Anwalt für Datenschutz und IT-Recht kennt Niklas die Antwort auf so gut wie jede Frage im Bereich der digitalen Compliance. Er war in der Vergangenheit unter anderem für Taylor Wessing und Amazon tätig. Als Gründer und Geschäftsführer von SECJUR, lässt Niklas sein Wissen vor allem in die Produktentwicklung unserer Compliance-Automatisierungsplattform einfließen.

SECJUR steht für eine Welt, in der Unternehmen immer compliant sind, aber nie an Compliance denken müssen. Mit dem Digital Compliance Office automatisieren Unternehmen aufwändige Arbeitsschritte und erlangen Compliance-Standards wie DSGVO, ISO 27001 oder TISAX® bis zu 50% schneller.

Automatisieren Sie Ihre Compliance Prozesse mit dem Digital Compliance Office

Die häufigsten Fragen zum Thema

Der Onlineauftritt eines Unternehmens stellt mittlerweile einen essenziellen Bestandteil effektiven Marketings dar. Um sein Unternehmen vorzustellen, ist es mittlerweile gängige Praxis, Mitarbeiterfotos auf der Homepage und in sozialen Netzwerken zu veröffentlichen. Doch welche Folgen kann es haben, wenn Arbeitgeber bei der Veröffentlichung von Mitarbeiterfotos die Datenschutzgrundverordnung (DSGVO) nicht beachten?

Seit dem Inkrafttreten der DSGVO im Mai 2018 ist es für den Benutzer im Web zum Alltag geworden: Beim Öffnen einer neuen Website wird man aufgefordert, seine Einwilligung zum Sammeln von Daten zu geben, sogenannte Cookies. Laut den ersten Informationen einer Studie der Ruhr-Uni Bochum sind diese Einwilligungen in den meisten Fällen nicht rechtskonform. Wie soll man Cookie-Banner also gestalten? Unsere Experten verraten es.

NIS2 und DSGVO haben mehr gemeinsam als gedacht. Wo sich die Anforderungen überschneiden und wie ein ISMS beide Regelwerke abdeckt.