Informationssicherheitsexperte

19 Dec 2025

5 Minuten

Amin Abbaszadeh ist Informationssicherheitsexperte bei SECJUR und unterstützt Unternehmen dabei, Informationssicherheits- und Compliance-Standards wie ISO 27001 und TISAX® effektiv umzusetzen. Zuvor war er als Senior Consultant Cybersecurity bei NTT DATA tätig, wo er Projekte im Bereich IT-Compliance und ISMS verantwortete. Durch seine interdisziplinäre Erfahrung in Technik, Beratung und Management verbindet Amin strategisches Denken mit praxisnaher Umsetzung – immer mit dem Ziel, nachhaltige Sicherheits- und Compliance-Strukturen zu schaffen.

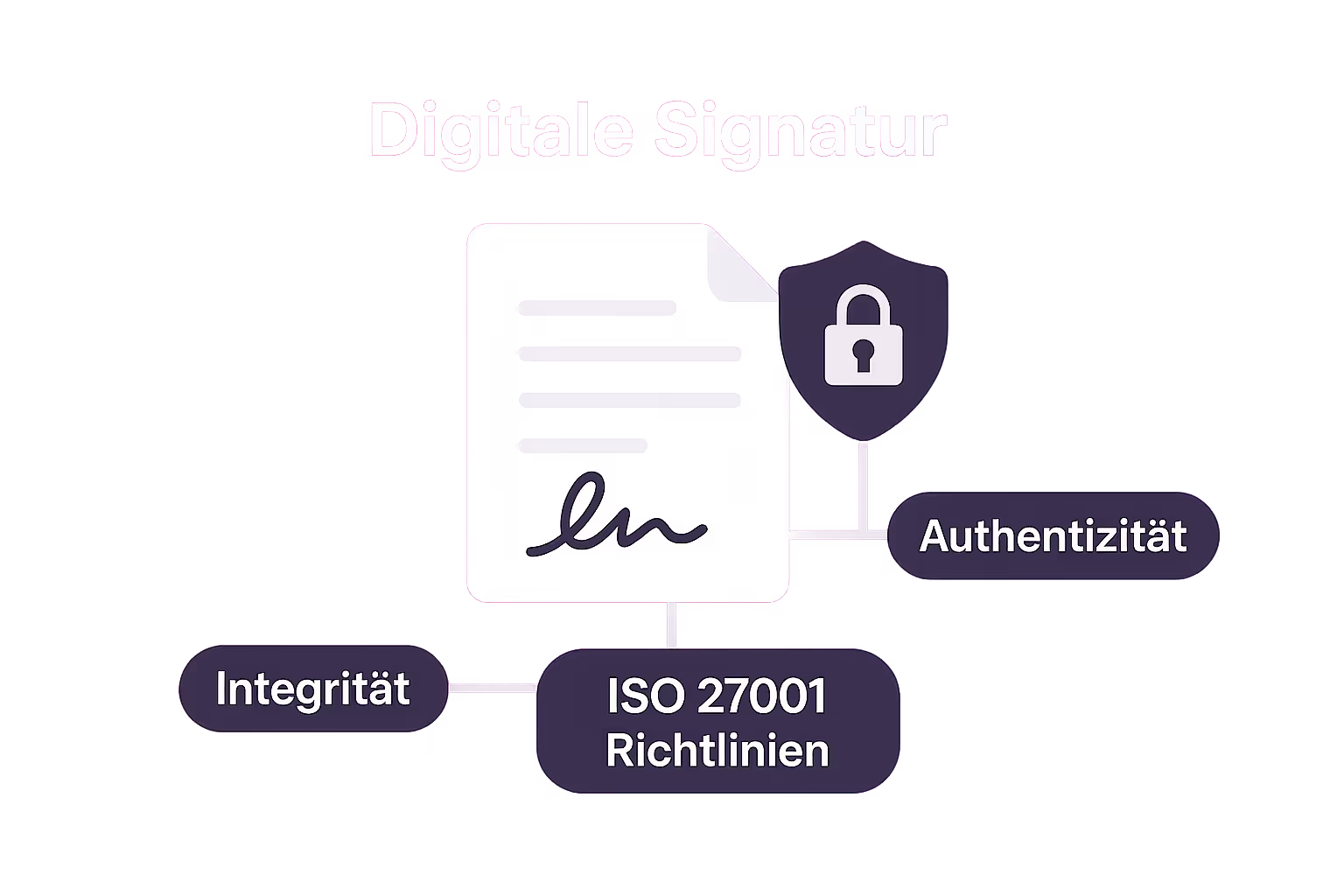

Digitale Signaturen schaffen nachweisbare Authentizität, Integrität und vollständige Rückverfolgbarkeit Ihrer ISO 27001-Richtlinien.

Ein klar definierter Freigabeprozess mit Rollen und Versionierung ist entscheidend für auditfeste Dokumentation.

Fortgeschrittene elektronische Signaturen (FES) bieten den optimalen Schutz und sind der bevorzugte Standard für ISO-Freigaben.

Ein automatisierter Audit-Trail ersetzt unsichere E-Mail-Freigaben und verhindert Abweichungen im Zertifizierungsaudit.

Das Audit für Ihre ISO 27001-Zertifizierung steht in drei Monaten an. Die Richtlinien sind geschrieben, die Prozesse definiert. Aber eine Frage sorgt für Unruhe: Wie haben Sie die Freigaben dokumentiert? Per E-Mail-Pingpong? Mit ausgedruckten Zetteln, die irgendwann eingescannt wurden? Wenn ja, könnten Sie ein Problem haben.

Auditoren lieben Nachweise. Sie wollen nicht nur sehen, dass eine Richtlinie existiert, sondern auch, wer sie wann und in welcher Version freigegeben hat. Ein lückenhafter oder unklarer Freigabeprozess ist eine der häufigsten Abweichungen im Audit.

Hier kommen digitale Signaturen und elektronische Freigabeprozesse ins Spiel. Sie sind nicht nur eine moderne Alternative zum Papierkram, sondern das Fundament für einen manipulationssicheren, lückenlosen Nachweis – den sogenannten Audit-Trail. In diesem Artikel erklären wir Ihnen alles, was Sie wissen müssen, um Ihre Richtlinien-Freigaben auditfest zu machen.

Viele verwechseln eine digitale Signatur mit einem Bild ihrer handschriftlichen Unterschrift, das sie in ein PDF kopieren. Doch das ist ein Trugschluss mit potenziell teuren Folgen.

Eine eingescannte Unterschrift ist nur eine Grafik ohne jegliche Beweiskraft. Sie belegt weder, wer das Dokument „unterschrieben“ hat, noch ob es danach verändert wurde.

Eine echte elektronische oder digitale Signatur ist etwas völlig anderes. Sie ist ein kryptografisches Verfahren, das ein Dokument untrennbar mit einer Person und einem Zeitpunkt verknüpft. Sie garantiert drei entscheidende Dinge, die für die ISO 27001 von zentraler Bedeutung sind:

Für einen Auditor sind dies die perfekten „Nachweise der Konformität“, die die Norm fordert. Sie belegen, dass Ihre dokumentierten Informationen (z. B. Richtlinien und Verfahrensanweisungen) einen kontrollierten Lebenszyklus durchlaufen – von der Erstellung über die Prüfung bis zur offiziellen Freigabe.

Könnte ich einem Auditor auf Knopfdruck zeigen, wer vor sechs Monaten unsere Richtlinie zur Zugriffskontrolle in Version 2.1 freigegeben hat? Ist dieser Nachweis fälschungssicher?

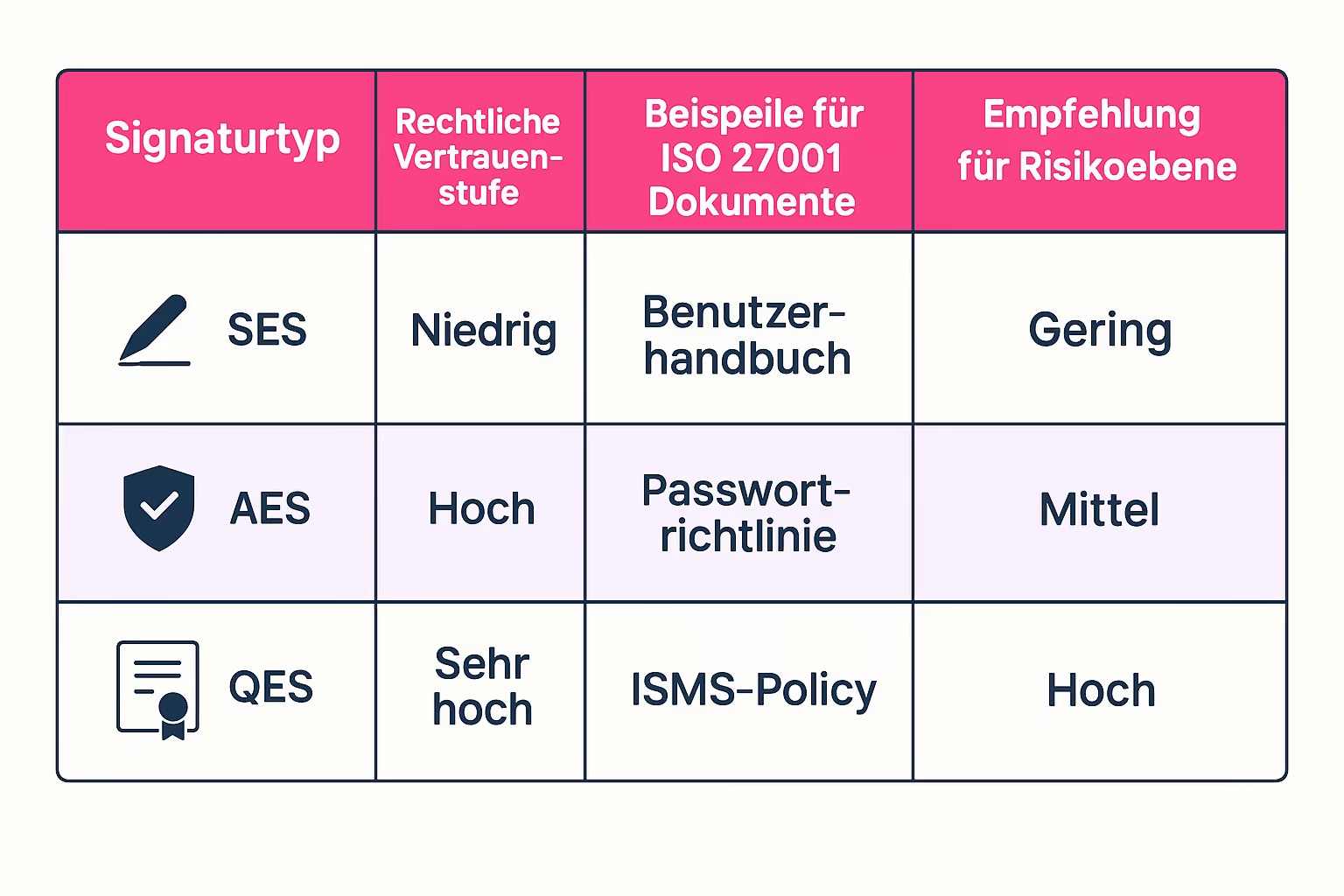

Nicht jede elektronische Signatur ist gleich. In Europa schafft die eIDAS-Verordnung (Electronic Identification, Authentication and Trust Services) einen einheitlichen rechtlichen Rahmen. Sie definiert drei verschiedene Niveaus, die für unterschiedliche Anwendungsfälle in Ihrem ISMS (Information Security Management System) relevant sind.

Dies ist die niedrigste Stufe. Eine EES kann beispielsweise eine eingescannte Unterschrift oder sogar nur der getippte Name am Ende einer E-Mail sein. Sie hat eine geringe Beweiskraft, da die Identität des Unterzeichners nicht sicher überprüft wird.

Hier werden höhere Anforderungen gestellt. Eine FES muss eindeutig dem Unterzeichner zugeordnet sein und mit Mitteln erstellt werden, die unter seiner alleinigen Kontrolle stehen. Entscheidend ist, dass sie so mit den Daten verknüpft ist, dass eine nachträgliche Veränderung erkannt wird. Dies wird meist durch Zertifikate erreicht.

Die QES ist die höchste Stufe und rechtlich der handschriftlichen Unterschrift gleichgestellt. Sie erfordert eine vorherige, strenge Identitätsprüfung des Unterzeichners (z. B. per Video-Ident-Verfahren) und basiert auf einem qualifizierten Zertifikat, das auf einem sicheren Signaturerstellungswerkzeug (z. B. einer Chipkarte oder einem speziellen USB-Stick) gespeichert ist.

Aha-Moment: Sie müssen nicht für jedes Dokument die höchste Sicherheitsstufe verwenden. Indem Sie das richtige Signatur-Level für den jeweiligen Zweck wählen, schaffen Sie einen effizienten und gleichzeitig auditkonformen Prozess.

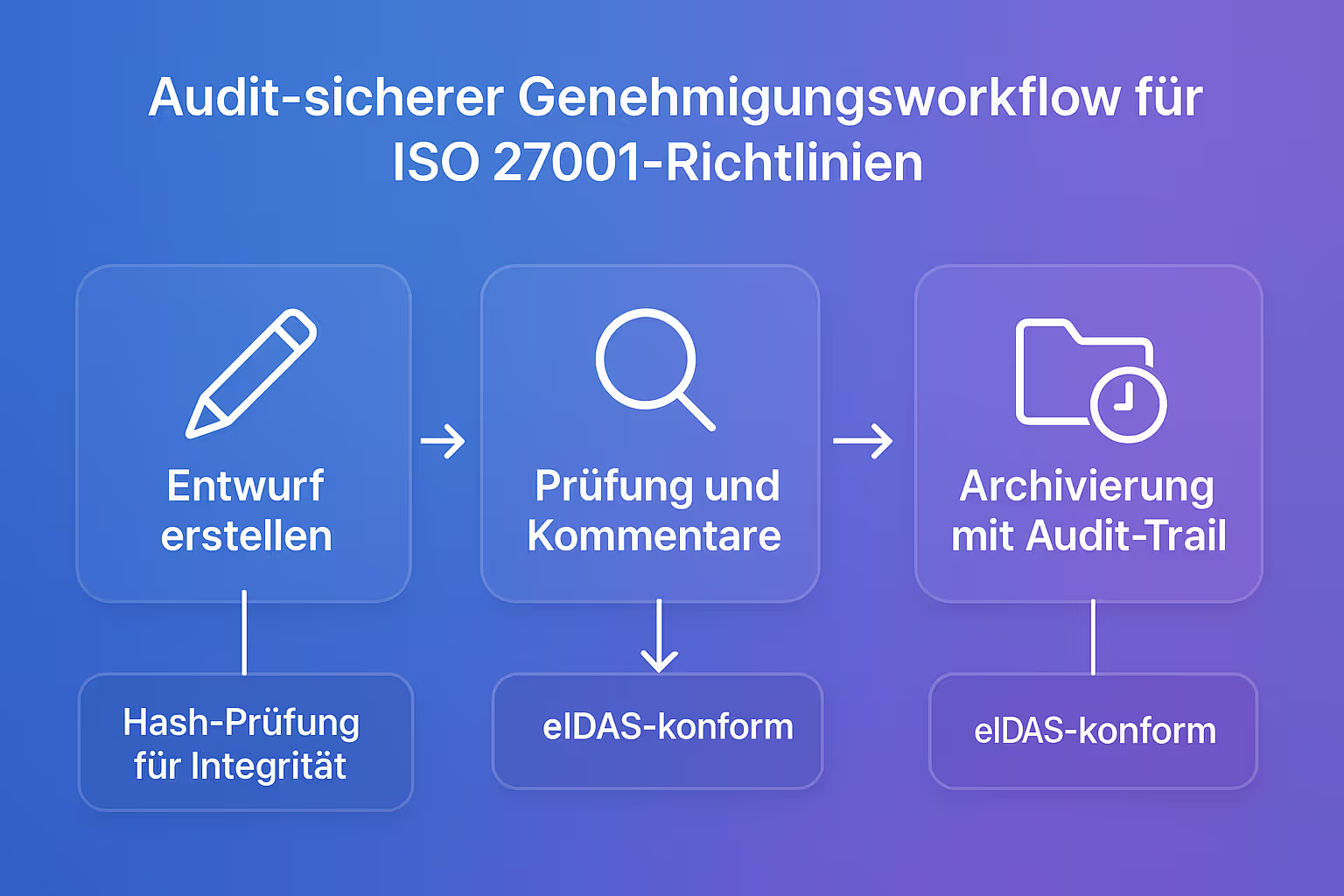

Ein passendes Werkzeug ist wichtig, aber der gelebte Prozess entscheidet über Erfolg oder Misserfolg im Audit. Ein auditfester elektronischer Freigabeprozess besteht aus vier zentralen Schritten:

Ein solcher Prozess stellt sicher, dass Sie die Anforderungen an die Lenkung dokumentierter Informationen (Kontrolle A.5.1.2) erfüllen und die Kosten einer ISO 27001 Zertifizierung nicht durch teure Nachbesserungen in die Höhe treiben.

Auf dem Weg zur digitalen Freigabe lauern einige Fallstricke, die im Audit zu Problemen führen können. Hier sind die häufigsten:

Die Umstellung auf digitale Signaturen und elektronische Freigabeworkflows ist mehr als eine Effizienzsteigerung. Sie ist ein entscheidender Schritt zur Stärkung Ihres Informationssicherheits-Managementsystems und zur Sicherung Ihrer ISO 27001-Zertifizierung.

Ihre Checkliste für einen auditfesten Freigabeprozess:

Die manuelle Verwaltung von Richtlinien-Freigaben ist nicht nur zeitaufwendig, sondern auch ein unnötiges Risiko für Ihr ISO 27001-Audit. Moderne Compliance-Plattformen nehmen Ihnen diese Last ab, indem sie audisichere digitale Workflows standardisieren. Sie sorgen dafür, dass jede Richtlinie den richtigen Weg geht und jeder Schritt lückenlos dokumentiert wird.

Indem Sie auf eine automatisierte Lösung setzen, schaffen Sie nicht nur Sicherheit für das nächste Audit, sondern auch Freiräume, um sich auf das Wesentliche zu konzentrieren: die tatsächliche Verbesserung Ihrer Informationssicherheit.

Eine digitale Signatur ist ein kryptografisches Verfahren, das die Authentizität und Integrität eines digitalen Dokuments sicherstellt. Sie fungiert als digitaler Fingerabdruck, der beweist, wer ein Dokument wann unterzeichnet hat und dass es seitdem nicht verändert wurde.

Ja, absolut. Insbesondere fortgeschrittene (FES) und qualifizierte (QES) elektronische Signaturen gemäß der eIDAS-Verordnung sind nicht nur rechtlich gültig, sondern auch die von Auditoren bevorzugte Methode, um die Freigabe von Richtlinien nachzuweisen.

Aus Auditsicht ist dies eine sehr schwache und riskante Methode. E-Mails bieten keinen ausreichenden Schutz vor Manipulation, keine zentrale Dokumentation und keine klare Versionenkontrolle. Ein dediziertes System mit einem unveränderlichen Audit-Trail ist die sicherere Wahl.

Ein Audit-Trail wird idealerweise automatisch von der Software erstellt, die Sie für Ihre Freigabeprozesse nutzen. Er sollte jede relevante Aktion (Erstellung, Prüfung, Signatur, Veröffentlichung) mit Benutzer, Datum, Uhrzeit und Dokumentenversion protokollieren.

Oft werden die Begriffe synonym verwendet. Technisch gesehen ist die „digitale Signatur“ die zugrundeliegende kryptografische Technologie (basierend auf Public-Key-Infrastruktur). Die „elektronische Signatur“ ist der breitere rechtliche Begriff aus der eIDAS-Verordnung, der verschiedene technologische Umsetzungen (wie die digitale Signatur) umfasst und in die drei Stufen EES, FES und QES einteilt.

Amin Abbaszadeh ist Informationssicherheitsexperte bei SECJUR und unterstützt Unternehmen dabei, Informationssicherheits- und Compliance-Standards wie ISO 27001 und TISAX® effektiv umzusetzen. Zuvor war er als Senior Consultant Cybersecurity bei NTT DATA tätig, wo er Projekte im Bereich IT-Compliance und ISMS verantwortete. Durch seine interdisziplinäre Erfahrung in Technik, Beratung und Management verbindet Amin strategisches Denken mit praxisnaher Umsetzung – immer mit dem Ziel, nachhaltige Sicherheits- und Compliance-Strukturen zu schaffen.

SECJUR steht für eine Welt, in der Unternehmen immer compliant sind, aber nie an Compliance denken müssen. Mit dem Digital Compliance Office automatisieren Unternehmen aufwändige Arbeitsschritte und erlangen Compliance-Standards wie DSGVO, ISO 27001 oder TISAX® bis zu 50% schneller.

Automatisieren Sie Ihre Compliance Prozesse mit dem Digital Compliance Office

Die häufigsten Fragen zum Thema

Ein ISO 9001 Audit ist die Kernprüfung des Qualitätsmanagementsystems (QMS). Es prüft systematisch, ob die dokumentierten Prozesse im Unternehmen tatsächlich ge

Was kostet die ISO 27001 Zertifizierung wirklich? Kostenmatrix nach Unternehmensgröße, versteckte Kostentreiber und wie Sie mit einer ISMS-Plattform bis zu 50 % sparen.

Dokumentenlenkung regelt, wie Dokumente erstellt, freigegeben, verteilt und archiviert werden. Ein großer Teil der Audit-Befunde dreht sich um ein einfaches Problem: Niemand weiß, welche Version gültig ist.