Volljurist und Compliance-Experte

19 Dec 2025

5 Minuten

Als Jurist mit langjähriger Erfahrung als Anwalt für Datenschutz und IT-Recht kennt Niklas die Antwort auf so gut wie jede Frage im Bereich der digitalen Compliance. Er war in der Vergangenheit unter anderem für Taylor Wessing und Amazon tätig. Als Gründer und Geschäftsführer von SECJUR, lässt Niklas sein Wissen vor allem in die Produktentwicklung unserer Compliance-Automatisierungsplattform einfließen.

Dokumentation ist kein Selbstzweck, sondern steuert die Wirksamkeit des gesamten ISMS.

Strukturierte, nachvollziehbare Prozesse schaffen Transparenz und klare Verantwortlichkeiten.

Aktuelle und gelebte Dokumente stärken Sicherheit und Auditfähigkeit nachhaltig.

Intelligente Vorlagen und Automatisierung reduzieren Aufwand und erhöhen Konsistenz.

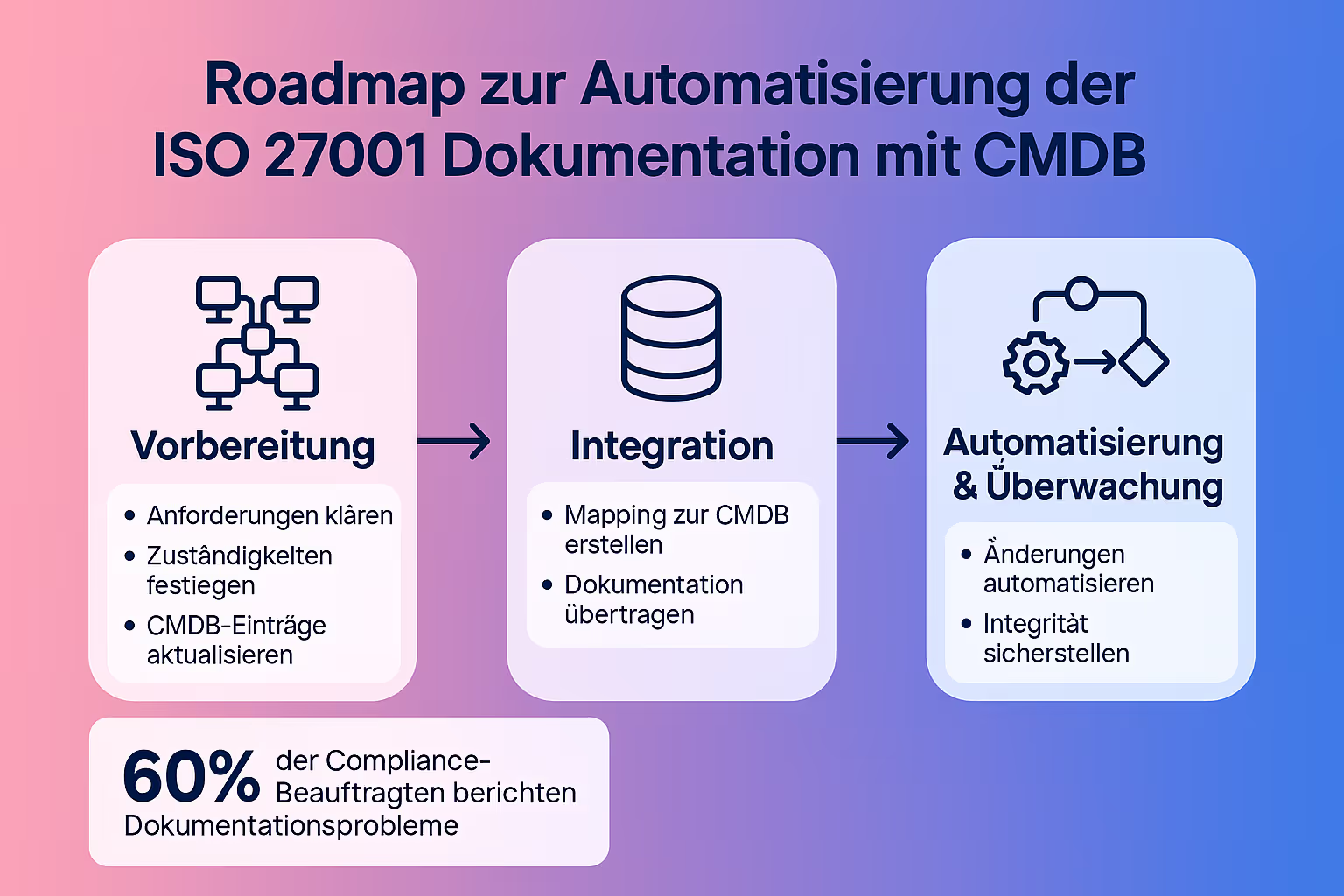

Fühlen Sie sich bei dem Gedanken an die ISO 27001 Dokumentation überfordert? Sie sind nicht allein. Eine Studie zeigt, dass 60 % aller Compliance-Verantwortlichen die Dokumentation als eine ihrer größten Herausforderungen ansehen. Checklisten und Vorlagen aus dem Internet versprechen schnelle Abhilfe, doch die Realität sieht oft anders aus: Ein Berg statischer Dokumente, der bei der Erstellung bereits veraltet ist und im Audit zu einer Belastung wird.

Die Wahrheit ist: Eine exzellente Dokumentation ist mehr als nur eine Ansammlung von Policies und Richtlinien. Sie ist das Nervensystem Ihres Informationssicherheits-Managementsystems (ISMS). Sie ist der lebende Beweis dafür, dass Ihre Sicherheitsprozesse nicht nur existieren, sondern auch gelebt, überwacht und kontinuierlich verbessert werden.

Dieser Leitfaden geht tiefer als herkömmliche Checklisten. Wir zeigen Ihnen, wie Sie Ihre Dokumentation von einer reinen Pflichterfüllung in einen strategischen Vorteil verwandeln – durch intelligentes Management des gesamten Informationslebenszyklus, von der Erstellung bis zur automatisierten Pflege.

Stellen Sie sich Ihr ISMS wie ein Haus vor. Jedes Element muss stabil sein, damit das gesamte Gebäude den Stürmen eines Audits und echten Cyber-Bedrohungen standhält. Die Dokumentation ist der Bauplan und das Fundament zugleich.

Bevor Sie die erste Richtlinie schreiben, benötigen Sie ein solides Fundament. Dazu gehören dokumentierte Entscheidungen über den Anwendungsbereich (Scope) Ihres ISMS, die Ziele der Informationssicherheit und – ganz entscheidend – die nachweisliche Unterstützung durch die Geschäftsführung. Ohne dieses dokumentierte Commitment fehlt Ihrem Projekt die notwendige Autorität und Ressourcenausstattung.

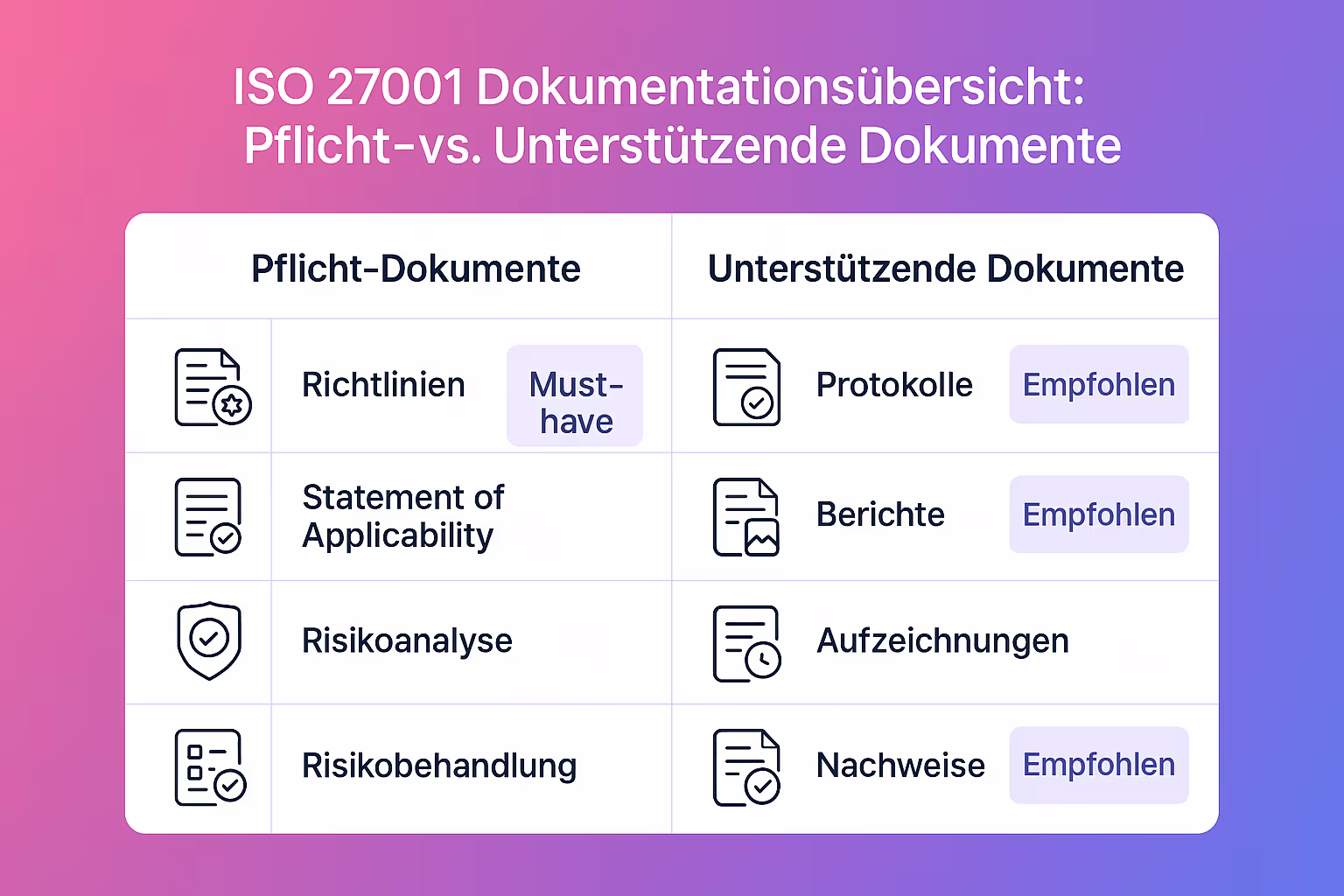

Jedes ISMS nach ISO 27001 stützt sich auf eine Reihe von obligatorischen Dokumenten. Diese sind nicht verhandelbar und bilden das Kernstück Ihrer Audit-Vorbereitung. Sie beweisen, dass Ihr Sicherheitsprogramm systematisch und durchdacht ist.

Dazu gehören unter anderem:

Diese Säulen bilden das Gerüst. Doch die wahre Stärke eines ISMS zeigt sich darin, wie diese Dokumente mit Leben gefüllt und verwaltet werden.

Viele Unternehmen starten mit Muster-Vorlagen. Das ist verständlich, denn sie geben eine erste Struktur vor. Doch hier lauert eine Falle: Unreflektiert übernommene Vorlagen passen selten zu den individuellen Prozessen eines Unternehmens und werden vom Auditor sofort als solche erkannt.

Der smarte Ansatz ist die Nutzung von anpassbaren, intelligenten Vorlagen, wie sie eine Compliance-Automatisierungsplattform bietet. SECJURs Digital Compliance Office stellt nicht nur geprüfte Vorlagen bereit, sondern verknüpft diese direkt mit den relevanten ISO-Controls und Aufgaben. So stellen Sie sicher, dass Ihre Dokumentation immer kontextbezogen, aktuell und auf Ihr Unternehmen zugeschnitten ist.

Einige Dokumente sind komplexer und kritischer als andere. Ihre Qualität entscheidet oft über den Erfolg des Audits.

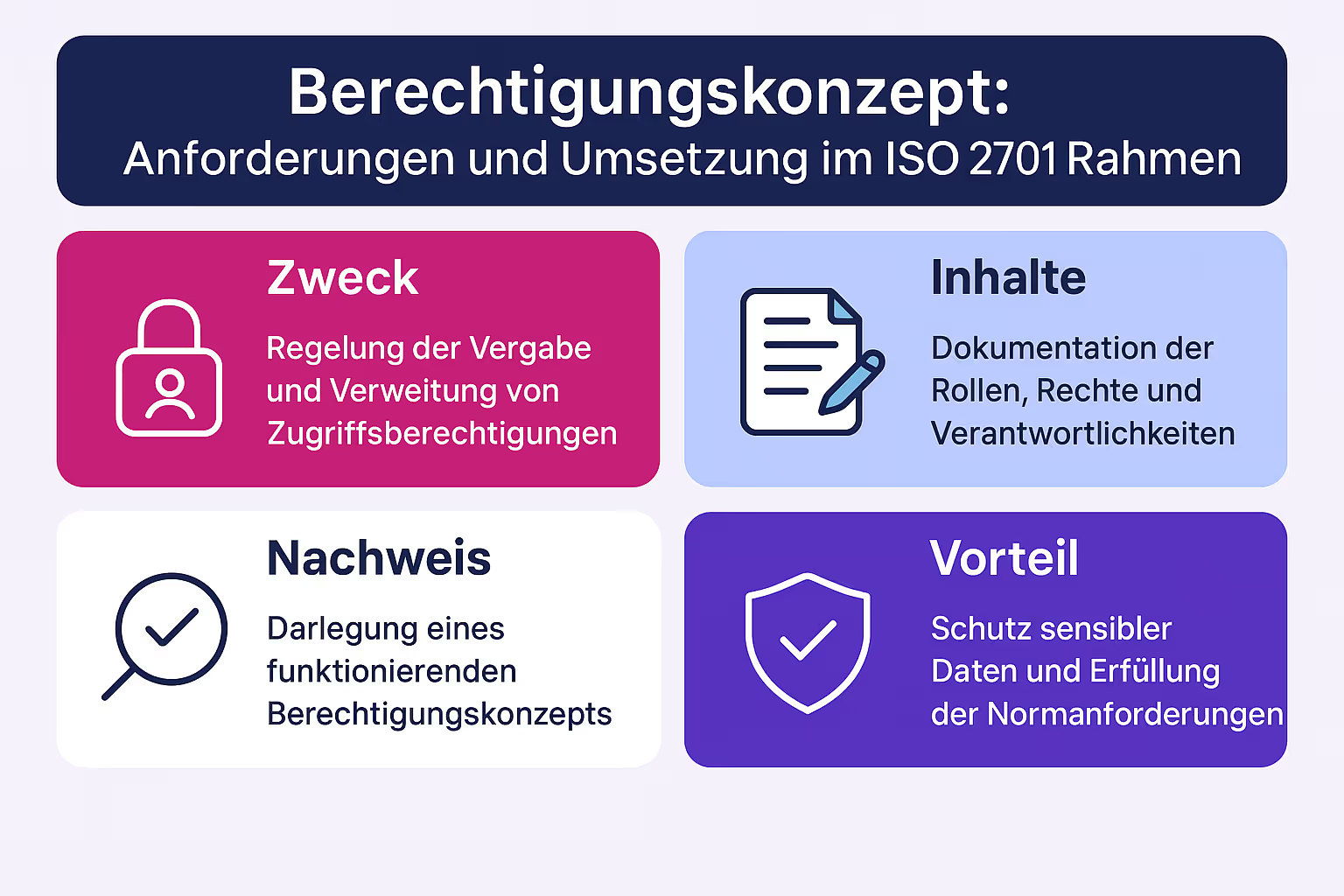

Ein zentrales Element, oft gefordert unter der Control A.5.15 (Access Control), ist ein schlüssiges Berechtigungskonzept. Es reicht nicht, eine Liste von Mitarbeitern und ihren Zugriffsrechten zu führen. Ein audit-sicheres Konzept dokumentiert den gesamten Prozess: Wie werden Rechte beantragt, genehmigt, implementiert und regelmäßig überprüft? Das „Need-to-know“-Prinzip muss klar erkennbar sein. Die Dokumentation muss beweisen, dass Sie die Kontrolle über den Zutritt und Zugriff zu Ihren Systemen systematisch verwalten.

Die Dokumentation Ihrer Risikoanalyse und -behandlung ist das Herzstück Ihres ISMS. Hier zeigen Sie dem Auditor, dass Sie Ihre Schutzziele nicht willkürlich, sondern basierend auf einer systematischen Analyse Ihrer spezifischen Bedrohungslage festgelegt haben. Die Dokumentation muss den Prozess, die identifizierten Assets, die Bedrohungen, die Schwachstellen, die Eintrittswahrscheinlichkeiten und die potenziellen Auswirkungen klar und nachvollziehbar darlegen.

Im deutschsprachigen Raum stellt sich oft die Frage nach dem passenden Standard. Während die ISO 27001 einen risikobasierten Management-Ansatz verfolgt, gibt der BSI-Grundschutz einen detaillierten Katalog konkreter Maßnahmen vor. Die Dokumentationsanforderungen unterscheiden sich entsprechend: ISO 27001 verlangt mehr Begründung für Ihre Entscheidungen (z. B. im SoA), während der Grundschutz einen höheren Detaillierungsgrad bei der Umsetzung der Bausteine fordert. Die Wahl beeinflusst den Aufwand und die Art der zu erstellenden Dokumente maßgeblich. Besonders bei Überschneidungen mit anderen Regularien wie NIS2 wird ein integrierter Ansatz immer wichtiger.

Der größte Fehler bei der ISO 27001 Dokumentation ist die Annahme, dass die Arbeit nach der Erstellung getan ist. Ein ISMS ist ein lebender Organismus. Ihre Dokumentation muss das widerspiegeln. Ein Auditor prüft nicht nur die Existenz von Dokumenten, sondern deren Aktualität und Wirksamkeit.

Das bedeutet, Sie benötigen einen dokumentierten Prozess für den gesamten Lebenszyklus Ihrer Richtlinien und Nachweise:

Manuell ist dieser Prozess extrem fehleranfällig und ressourcenintensiv. Hier trennt sich die Spreu vom Weizen – und hier kommen moderne Werkzeuge ins Spiel.

Stellen Sie sich vor, Ihr Asset-Register (eine zentrale Anforderung aus Annex A) wäre keine statische Excel-Liste, sondern direkt mit Ihrer IT-Infrastruktur verbunden. Stellen Sie sich vor, eine Änderung an einer Server-Konfiguration würde automatisch eine Überprüfung der dazugehörigen Richtlinie anstoßen.

Das ist keine Zukunftsmusik, sondern Best Practice für effizientes ISMS-Management. Die Integration Ihres ISMS mit einer Configuration Management Database (CMDB) oder anderen führenden Systemen hebt Ihre Dokumentation auf ein neues Level:

Compliance-Plattformen wie das Digital Compliance Office von SECJUR sind genau dafür konzipiert. Sie fungieren als zentrale Schaltstelle, die nicht nur Dokumente verwaltet, sondern den gesamten Compliance-Prozess automatisiert und mit Ihrer bestehenden Tech-Landschaft intelligent verknüpft.

Die ISO 27001 Zertifizierung ist kein einmaliges Projekt, sondern ein kontinuierlicher Prozess. Eine Dokumentation, die nur für das Audit erstellt wird, verfehlt ihren Zweck und verursacht dauerhaft hohen Aufwand.

Ein strategischer Ansatz verwandelt Ihre Dokumentation in ein dynamisches, wertvolles Werkzeug, das die Sicherheit Ihres Unternehmens aktiv steuert und verbessert. Sie schaffen damit nicht nur die Grundlage für ein erfolgreiches Audit, sondern bauen eine widerstandsfähige Sicherheitskultur auf.

Sind Sie bereit, den Aufwand für Ihre ISO 27001 Dokumentation drastisch zu reduzieren und gleichzeitig die Qualität zu maximieren? Entdecken Sie in einer persönlichen Demo, wie das Digital Compliance Office von SECJUR Ihre Dokumentationsprozesse automatisiert und Sie von audit-bereit zu immer-bereit macht.

Die Norm schreibt eine bestimmte Anzahl an Dokumenten zwingend vor (z. B. die Informationssicherheitsleitlinie oder das SoA). Darüber hinaus gilt jedoch: Qualität vor Quantität. Es ist wichtiger, wenige, aber dafür aussagekräftige und gelebte Dokumente zu haben, die genau auf Ihr Unternehmen zugeschnitten sind, als hunderte Seiten irrelevanter Vorlagen. Eine gute Plattform hilft Ihnen, genau die Dokumente zu erstellen, die Sie benötigen – nicht mehr und nicht weniger.

Vorlagen sind ein guter Ausgangspunkt, um die Struktur zu verstehen. Sie dürfen aber niemals einfach kopiert werden. Jeder Auditor erkennt sofort, wenn eine Richtlinie nicht zu den tatsächlichen Prozessen im Unternehmen passt. Vorlagen müssen immer sorgfältig an die eigene Organisation, die Risikolandschaft und die Unternehmenskultur angepasst werden.

Traditionell, mit manuellen Methoden (Word, Excel), kann die Erstellung der Erstdokumentation für ein mittelständisches Unternehmen mehrere Monate in Anspruch nehmen. Mit einem automatisierten Ansatz und intelligenten Vorlagen, wie sie SECJUR bietet, kann dieser Prozess auf wenige Wochen verkürzt werden.

Ein DMS ist gut für die Versionierung und Speicherung von Dokumenten. Es deckt jedoch nicht den gesamten Lebenszyklus eines ISMS ab. Eine Compliance-Plattform wie das Digital Compliance Office geht viel weiter: Sie verknüpft Dokumente mit spezifischen ISO-Controls, weist Aufgaben zu, sammelt automatisch Nachweise (Evidenz), managt Risiken und steuert den gesamten Audit-Prozess. Sie ist das Gehirn Ihres ISMS, während ein DMS nur die Bibliothek ist.

Als Jurist mit langjähriger Erfahrung als Anwalt für Datenschutz und IT-Recht kennt Niklas die Antwort auf so gut wie jede Frage im Bereich der digitalen Compliance. Er war in der Vergangenheit unter anderem für Taylor Wessing und Amazon tätig. Als Gründer und Geschäftsführer von SECJUR, lässt Niklas sein Wissen vor allem in die Produktentwicklung unserer Compliance-Automatisierungsplattform einfließen.

SECJUR steht für eine Welt, in der Unternehmen immer compliant sind, aber nie an Compliance denken müssen. Mit dem Digital Compliance Office automatisieren Unternehmen aufwändige Arbeitsschritte und erlangen Compliance-Standards wie DSGVO, ISO 27001 oder TISAX® bis zu 50% schneller.

Automatisieren Sie Ihre Compliance Prozesse mit dem Digital Compliance Office

Die häufigsten Fragen zum Thema

§38 NIS2UmsuCG verpflichtet Geschäftsführer persönlich zur Cybersecurity-Überwachung. Alle Pflichten, Bußgelder und Enthaftungsstrategien.

Managementbewertung nach ISO 9001: Definition, Inputs, Outputs und praktische Vorbereitung. Erfahren Sie, wie Sie Management Reviews dokumentieren und durchführen.

Viele KI-Teams entwickeln ihre Modelle ständig weiter, doch wann wird aus einem Update eine „wesentliche Änderung“, die eine neue Konformitätsbewertung nach dem EU AI Act erfordert? Dieser Leitfaden erklärt verständlich, wie Sie Updates richtig einstufen, Risiken früh erkennen und Compliance sicherstellen, ohne Ihre Innovationsgeschwindigkeit auszubremsen. Erfahren Sie praxisnah, wie Sie ein effizientes Bewertungs- und Dokumentationsmodell etablieren, das Ihre KI leistungsstark, rechtskonform und zukunftssicher macht.