Informationssicherheitsexperte

05 May 2026

18 min

Amin Abbaszadeh ist Informationssicherheitsexperte bei SECJUR und unterstützt Unternehmen dabei, Informationssicherheits- und Compliance-Standards wie ISO 27001 und TISAX® effektiv umzusetzen. Zuvor war er als Senior Consultant Cybersecurity bei NTT DATA tätig, wo er Projekte im Bereich IT-Compliance und ISMS verantwortete. Durch seine interdisziplinäre Erfahrung in Technik, Beratung und Management verbindet Amin strategisches Denken mit praxisnaher Umsetzung – immer mit dem Ziel, nachhaltige Sicherheits- und Compliance-Strukturen zu schaffen.

ISO 27001 ist der weltweit anerkannte Standard für Informationssicherheits-Managementsysteme (ISMS) und bildet die Grundlage für Zertifizierungen, die Kunden, Partner und Regulierer erwarten.

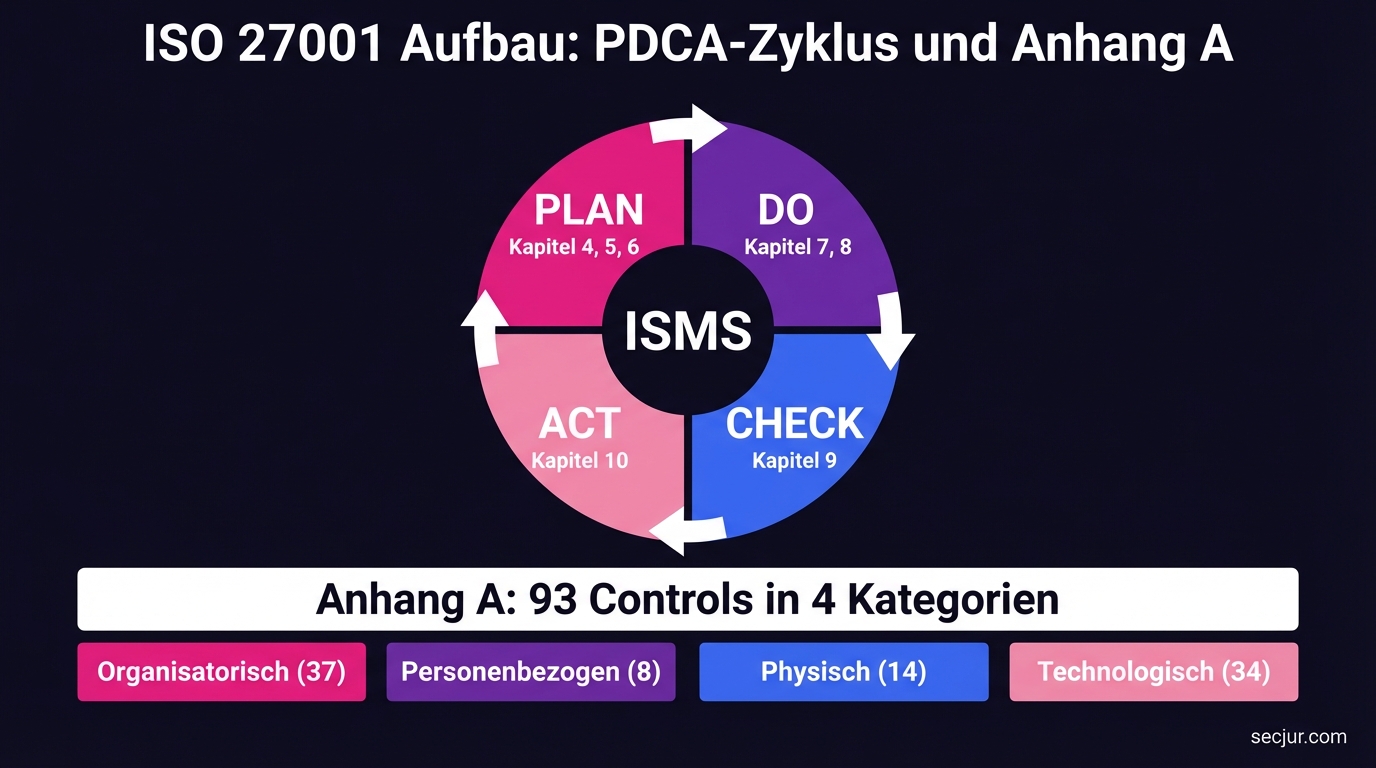

Die Norm gliedert sich in die Kapitel 4 bis 10 (ISMS-Anforderungen) und den Anhang A mit 93 Sicherheitsmaßnahmen in vier Kategorien.

Der Weg zur Zertifizierung dauert typischerweise 6 bis 12 Monate und kostet je nach Unternehmensgröße zwischen 35.000 und 160.000 Euro (Aufbau + Audit).

Mit einer ISMS-Plattform wie SECJUR lässt sich der interne Aufwand erfahrungsgemäß um bis zu 50 % reduzieren, weil Workflows, Vorlagen und Control-Mappings bereits integriert sind.

ISO 27001 ist der internationale Standard für Informationssicherheits-Managementsysteme (ISMS). Die Norm, herausgegeben von der International Organization for Standardization (ISO) und der International Electrotechnical Commission (IEC), definiert Anforderungen an Aufbau, Umsetzung, Betrieb und kontinuierliche Verbesserung eines ISMS. Die aktuelle Version ISO/IEC 27001:2022 löst die Vorgängerversion ISO 27001:2013 ab, die seit Oktober 2025 nicht mehr gültig ist.

Für Unternehmen, die sensible Daten verarbeiten, Kunden in regulierten Branchen bedienen oder gesetzliche Anforderungen wie die NIS2-Richtlinie erfüllen müssen, ist die ISO 27001 Zertifizierung oft der effizienteste Weg, Informationssicherheit systematisch aufzubauen und nachzuweisen. Dieser Guide erklärt, was der Standard fordert, wer ihn braucht, was er kostet und wie der Weg zur Zertifizierung aussieht.

ISO/IEC 27001 ist ein normatives Rahmenwerk, das festlegt, wie Organisationen ein Informationssicherheits-Managementsystem (ISMS) einrichten und betreiben sollen. Ein ISMS ist kein einzelnes Tool oder Dokument, sondern ein systematischer Ansatz: Es umfasst Richtlinien, Prozesse, Verantwortlichkeiten und technische Maßnahmen, die zusammen sicherstellen, dass Vertraulichkeit, Integrität und Verfügbarkeit von Informationen geschützt werden.

Der Standard folgt dem Plan-Do-Check-Act-Zyklus (PDCA). Unternehmen identifizieren Risiken (Plan), setzen Maßnahmen um (Do), prüfen deren Wirksamkeit (Check) und verbessern das System kontinuierlich (Act). Das klingt abstrakt, wird aber sehr konkret: Jede Organisation muss dokumentieren, welche Informationswerte sie schützt, welche Risiken bestehen und welche Maßnahmen sie ergreift. Der Norm liegt ein risikobasierter Ansatz zugrunde: Nicht jede Organisation muss die gleichen Maßnahmen umsetzen, sondern diejenigen, die zu ihrem spezifischen Risikoprofil passen.

ISO 27001 gehört zur ISO/IEC 27000-Familie, einer Sammlung von über 40 Standards rund um Informationssicherheit. Während ISO 27001 die Anforderungen definiert (das "Was"), liefert ISO 27002 den Umsetzungsleitfaden (das "Wie"). Weitere Standards der Familie decken branchenspezifische Anforderungen ab: ISO 27017 und 27018 für Cloud-Sicherheit, ISO 27701 für Datenschutz-Management. Für die Zertifizierung ist ausschließlich ISO 27001 relevant, die übrigen Standards dienen als Orientierungshilfe.

Ein zentrales Missverständnis: ISO 27001 ist kein technischer Katalog, der vorschreibt, welche Firewall oder Verschlüsselung ein Unternehmen einsetzen muss. Der Standard definiert ein Management-System. Er verlangt, dass Unternehmen ihre Informationssicherheitsrisiken systematisch identifizieren, bewerten und behandeln. Welche konkreten technischen Maßnahmen daraus folgen, hängt vom individuellen Risikoprofil ab. Ein SaaS-Startup mit 20 Mitarbeitern implementiert andere Controls als ein Krankenhaus mit 5.000 Beschäftigten. Genau diese Flexibilität macht den Standard branchenübergreifend anwendbar und erklärt, warum er sich weltweit als Referenzrahmen für Informationssicherheit durchgesetzt hat.

Die aktuelle Version ISO/IEC 27001:2022 wurde im Oktober 2022 veröffentlicht und löst die bis dahin gültige Fassung von 2013 ab. Die Übergangsfrist für bestehende Zertifikate nach 2013 endete am 31. Oktober 2025. Seitdem müssen alle Zertifizierungen auf der 2022er-Version basieren. Was sich mit dem Update auf ISO 27001:2022 konkret geändert hat und welche Auswirkungen das auf bestehende ISMS hat, erfahren Sie in unserem separaten Artikel.

In Deutschland ist ISO 27001 eng mit dem BSI IT-Grundschutz verknüpft. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) bietet eine eigene Zertifizierungsvariante an: ISO 27001 auf Basis von IT-Grundschutz. Diese Variante kombiniert die ISO-Norm mit dem BSI-Grundschutzkompendium und ist besonders bei Behörden und KRITIS-Betreibern verbreitet. Die internationale Zertifizierung durch akkreditierte Stellen wie TÜV, DEKRA oder DQS ist im privatwirtschaftlichen Umfeld der Regelfall. Beide Wege führen zu einem gültigen ISO 27001 Zertifikat, unterscheiden sich aber im methodischen Ansatz: IT-Grundschutz arbeitet mit vordefinierten Bausteinen und Gefährdungskatalogen, die internationale Variante mit einem offeneren Risikomanagement-Ansatz.

Aktueller Standard: ISO/IEC 27001:2022

Herausgeber: ISO und IEC (Joint Technical Committee ISO/IEC JTC 1/SC 27)

Erstveröffentlichung: 2005 (basierend auf BS 7799-2 von 1999)

Geltungsbereich: Alle Organisationen, unabhängig von Größe, Branche oder Standort

Zertifizierung durch: Akkreditierte Zertifizierungsstellen (in DE: DAkkS-akkreditiert)

Gültigkeitsdauer: 3 Jahre, mit jährlichen Überwachungsaudits

Die ISO 27001 gliedert sich in die Hauptkapitel 4 bis 10 (Anforderungen an das ISMS) und den normativen Anhang A mit 93 Sicherheitsmaßnahmen in vier Kategorien. Die Kapitel 4 bis 10 beschreiben, WAS ein ISMS leisten muss. Der Anhang A beschreibt, MIT WELCHEN Maßnahmen Risiken behandelt werden können.

| Kapitel | Titel | Kerninhalt |

|---|---|---|

| 4 | Kontext der Organisation | Stakeholder, Geltungsbereich, externe und interne Themen |

| 5 | Führung | Verpflichtung der Geschäftsleitung, Informationssicherheitspolitik |

| 6 | Planung | Risikobeurteilung, Risikobehandlung, Sicherheitsziele |

| 7 | Unterstützung | Ressourcen, Kompetenz, Bewusstsein, Dokumentation |

| 8 | Betrieb | Operative Planung und Steuerung, Risikobehandlung umsetzen |

| 9 | Bewertung der Leistung | Monitoring, internes Audit, Management Review |

| 10 | Verbesserung | Nichtkonformitäten, Korrekturmaßnahmen, kontinuierliche Verbesserung |

Der Anhang A enthält 93 Maßnahmen (Controls), aufgeteilt in vier Kategorien: organisatorische Maßnahmen (37), personenbezogene Maßnahmen (8), physische Maßnahmen (14) und technologische Maßnahmen (34). Gegenüber der Vorgängerversion 2013 wurden die ehemals 114 Controls neu strukturiert und um 11 neue Maßnahmen ergänzt, unter anderem zu Threat Intelligence, Cloud-Sicherheit und Datenmaskierung. Was sich mit dem Update auf ISO 27001:2022 konkret geändert hat und welche Migrationsfristen gelten, erfahren Sie in unserem separaten Artikel.

Jede Organisation wählt die für sie relevanten Controls aus und dokumentiert diese Auswahl in der Statement of Applicability (SoA). Die SoA ist eines der zentralen Dokumente im Zertifizierungsaudit: Sie begründet, warum bestimmte Controls angewendet und warum andere ausgeschlossen werden. Eine detaillierte Übersicht aller 93 Controls des Anhang A mit Umsetzungstipps finden Sie in unserem Deep Dive.

Die Kapitel 4 bis 10 bilden den eigentlichen Kern des ISMS. Kapitel 4 verlangt, dass Unternehmen ihren Kontext verstehen: Welche externen und internen Themen beeinflussen die Informationssicherheit? Welche Erwartungen haben Stakeholder wie Kunden, Aufsichtsbehörden oder Geschäftspartner? In Kapitel 5 verpflichtet sich die Geschäftsleitung aktiv zur Informationssicherheit, indem sie eine Sicherheitspolitik festlegt und Rollen zuweist. Kapitel 6 regelt die Risikobeurteilung und Risikobehandlung, also den methodischen Kern des ISMS. Wie Unternehmen das Risikomanagement nach ISO 27001 strukturiert aufbauen, zeigt unser Praxisleitfaden. Die Kapitel 7 und 8 betreffen die operative Umsetzung: Ressourcen bereitstellen, Kompetenzen sicherstellen, dokumentierte Informationen lenken und die geplanten Maßnahmen im Tagesg eschäft umsetzen. Kapitel 9 verlangt Monitoring, interne Audits und ein Management Review, also die systematische Prüfung, ob das ISMS wie geplant funktioniert. Kapitel 10 schließt den Kreis mit Anforderungen an Korrekturmaßnahmen und kontinuierliche Verbesserung.

Der Zusammenhang zwischen den Kapiteln und dem Anhang A ist kritisch: Die Kapitel beschreiben das System, der Anhang A liefert den Maßnahmenkatalog. Unternehmen dürfen Controls aus dem Anhang A nur dann ausschließen, wenn sie nachweisen können, dass das damit adressierte Risiko nicht relevant ist oder anderweitig behandelt wird. In der Praxis wählen die meisten Organisationen 60 bis 80 der 93 Controls aus, die restlichen werden mit Begründung in der SoA als "nicht anwendbar" dokumentiert.

Plan: Kontext und Risiken verstehen

Geltungsbereich festlegen, interessierte Parteien identifizieren, Risiken bewerten und Behandlungsoptionen definieren (Kapitel 4, 5, 6).

Do: Maßnahmen umsetzen

Controls implementieren, Richtlinien und Prozesse etablieren, Mitarbeiter schulen, technische Schutzmaßnahmen einrichten (Kapitel 7, 8).

Check: Wirksamkeit prüfen

Internes Audit durchführen, KPIs messen, Management Review abhalten (Kapitel 9). Wie Unternehmen das interne Audit und das Management Review strukturieren, erklären wir separat.

Act: Kontinuierlich verbessern

Nichtkonformitäten beheben, Korrekturmaßnahmen umsetzen, ISMS weiterentwickeln (Kapitel 10).

Eine ISO 27001 Zertifizierung ist grundsätzlich freiwillig. Kein Gesetz schreibt die Zertifizierung als solche vor (mit Ausnahme der KRITIS-Betreiber, die gemäß §8a BSIG ein ISMS nachweisen müssen). In der Praxis wird die Zertifizierung aber für immer mehr Unternehmen zur Voraussetzung: regulatorische Anforderungen, branchenspezifische Standards und vertragliche Vorgaben von Kunden und Partnern verlangen faktisch ein zertifiziertes ISMS. Die Frage ist heute weniger, ob sich die Zertifizierung lohnt, sondern wann sie unausweichlich wird.

| Branche / Kontext | Regulatorischer Treiber | Verpflichtungsgrad |

|---|---|---|

| KRITIS-Betreiber (Energie, Wasser, Gesundheit, IT) | BSI-Gesetz, KRITIS-Verordnung | Gesetzlich verpflichtet (ISMS-Nachweis gemäß §8a BSIG) |

| NIS2-betroffene Unternehmen (ab 50 MA oder 10 Mio. € Umsatz in kritischen Sektoren) | NIS2-Richtlinie / NIS2UmsuCG | Quasi-Pflicht (ISO 27001 als effizientester Umsetzungsweg) |

| Automobilzulieferer | TISAX (basiert auf VDA ISA, der auf ISO 27001 aufbaut) | Voraussetzung für Geschäftsbeziehung mit OEMs |

| Finanzdienstleister | DORA, BAIT, VAIT, MaRisk | Regulatorisch erwartet |

| SaaS-Unternehmen und IT-Dienstleister | Kundenanforderungen, Ausschreibungskriterien | Vertragliche Voraussetzung bei Enterprise-Kunden |

| Öffentlicher Sektor / Behörden-Zulieferer | BSI IT-Grundschutz, EVB-IT-Verträge | Häufige Ausschreibungsvoraussetzung |

Praxisbeispiel

Wann wird ISO 27001 zur Pflicht? Ein mittelständischer IT-Dienstleister mit 80 Mitarbeitern verliert eine Ausschreibung, weil der Auftraggeber eine ISO 27001 Zertifizierung als Mindestanforderung fordert. Gleichzeitig stuft die NIS2-Richtlinie das Unternehmen als "wichtige Einrichtung" ein, weil es im IKT-Sektor über 50 Mitarbeiter beschäftigt. Was bisher ein Wettbewerbsvorteil war, wird zur Geschäftsvoraussetzung.

Besonders relevant: Mit der NIS2-Umsetzung in deutsches Recht betrifft die Pflicht zu "geeigneten, verhältnismäßigen und wirksamen technischen und organisatorischen Maßnahmen" (§30 NIS2UmsuCG) tausende Unternehmen, die bisher kein formales ISMS betrieben haben. Die zehn Maßnahmenbereiche aus §30 lesen sich wie das Inhaltsverzeichnis eines ISMS: Risikoanalyse, Incident Management, Business Continuity, Lieferkettensicherheit, Schulungen, Kryptographie. Wer das verstanden hat, baut nicht isoliert NIS2-Compliance auf, sondern ein ISMS und erfüllt NIS2 als strukturierte Konsequenz.

Ähnlich verhält es sich in der Automobilbranche: TISAX basiert auf dem VDA ISA-Katalog, der inhaltlich zu rund 70 bis 80 % mit ISO 27001 überlappt. Unternehmen, die ein ISO 27001-konformes ISMS betreiben, haben den Großteil der TISAX-Anforderungen bereits abgedeckt. Auch SOC 2, der im angloamerikanischen Raum verbreitete Standard, überschneidet sich in den Bereichen Security und Availability mit ISO 27001. Ein gut aufgebautes ISMS dient als gemeinsame Basis für mehrere Standards gleichzeitig.

Auch außerhalb regulierter Branchen steigt der Druck. Enterprise-Kunden verlangen von ihren Dienstleistern zunehmend ein ISO 27001 Zertifikat als Vertragsvoraussetzung. In Ausschreibungen öffentlicher Auftraggeber ist die Zertifizierung häufig ein Mindestkriterium, das nicht verhandelbar ist. Für Unternehmen, die international wachsen, kommt hinzu: ISO 27001 ist in über 160 Ländern anerkannt. Wer ein zertifiziertes ISMS betreibt, muss in neuen Märkten nicht bei null anfangen, sondern kann auf eine nachweisbare Sicherheitsstruktur verweisen. Gerade im B2B-Vertrieb verkürzt das die Vertrauensbildung erheblich, weil Security-Fragebögen und individuelle Audits durch den Verweis auf das Zertifikat ersetzt werden können.

Die Zertifizierung nach ISO 27001 ist kein reines Compliance-Projekt. Sie verändert, wie ein Unternehmen mit Informationssicherheit umgeht, und bringt messbare geschäftliche Vorteile. Viele Unternehmen starten die Zertifizierung aus einem konkreten Anlass, etwa weil ein Großkunde das Zertifikat verlangt oder eine neue Regulierung greift. Langfristig profitieren sie aber von Effekten, die über den ursprünglichen Auslöser hinausgehen und sich auf die gesamte Geschäftsentwicklung auswirken.

Das Zertifikat ist ein unabhängig geprüfter Nachweis, dass Informationssicherheit systematisch gesteuert wird. In Ausschreibungen, Due-Diligence-Prozessen und Vertragsverhandlungen verkürzt es die Diskussion von "Wie sichert ihr unsere Daten?" zu "Ihr seid zertifiziert, gut."

Ohne Zertifikat verlangen Kunden oft eigene Sicherheitsaudits. Jedes dieser Audits kostet Wochen interner Vorbereitung. Mit dem ISO 27001 Zertifikat entfallen die meisten kundenspezifischen Prüfungen, weil der Standard als allgemein anerkannter Nachweis gilt.

Ein ISMS nach ISO 27001 deckt große Teile der Anforderungen aus NIS2, DORA, TISAX und DSGVO-technischen Maßnahmen ab. Statt für jeden regulatorischen Standard von vorne anzufangen, dient das ISMS als Basisschicht, auf die weitere Anforderungen aufgesetzt werden.

Versicherer bewerten zertifizierte Unternehmen als geringeres Risiko. Die Prämienersparnis liegt erfahrungsgemäß bei 10 bis 30 %, abhängig vom Versicherer und der Branche. Bei einer jährlichen Prämie von 50.000 Euro sind das 5.000 bis 15.000 Euro Ersparnis pro Jahr.

Enterprise-Kunden haben interne Security-Review-Prozesse. Ohne Zertifikat zieht sich dieser Review über Wochen. Mit Zertifikat ist die Prüfung in Tagen erledigt. Das beschleunigt den Vertragsabschluss und reduziert die Zeit zwischen Angebot und Unterschrift.

Ein Aspekt, der häufig unterschätzt wird: Die Zertifizierung zwingt Unternehmen, Informationssicherheit als laufenden Prozess zu etablieren, nicht als einmaliges Projekt. Durch die jährlichen Überwachungsaudits und das verpflichtende Management Review bleibt das Thema auf der Agenda der Geschäftsleitung. Unternehmen, die diesen Zyklus ernsthaft betreiben, erkennen Schwachstellen früher, reagieren schneller auf neue Bedrohungen und reduzieren das Risiko kostspieliger Sicherheitsvorfälle. Die Investition in ein ISMS zahlt sich nicht nur durch externe Anerkennung aus, sondern auch durch eine nachweisbar bessere Sicherheitslage im operativen Betrieb. Für Geschäftsführer ist dabei relevant: Nach §43 GmbHG und §93 AktG haften sie persönlich für die Einrichtung angemessener Sicherheitsvorkehrungen. Ein zertifiziertes ISMS dokumentiert, dass diese Pflicht systematisch erfüllt wird.

"ISO 27001 ist kein Nice-to-have mehr. Durch NIS2, DORA und den zunehmenden Druck in Lieferketten wird die Zertifizierung für viele Unternehmen zur Voraussetzung, um am Markt bestehen zu können. Der Unterschied: Wer das ISMS als strategisches Werkzeug begreift und nicht als Pflichtübung, profitiert doppelt."

Amin Abbaszadeh, Informationssicherheitsexperte bei SECJUR

Der Weg zur ISO 27001 Zertifizierung gliedert sich in vier Phasen: ISMS-Aufbau (3 bis 6 Monate), Zertifizierungsaudit durch eine akkreditierte Stelle (1 bis 2 Monate), jährliche Überwachungsaudits und die Rezertifizierung nach drei Jahren. Die Gesamtdauer von der Entscheidung bis zum Zertifikat liegt typischerweise bei 6 bis 12 Monaten, abhängig vom bestehenden Reifegrad der IT-Sicherheit im Unternehmen.

Ein häufiger Fehler: Unternehmen unterschätzen den Aufwand für Phase 1 und überschätzen den Aufwand für Phase 2. Das Audit selbst dauert wenige Tage. Die Vorbereitung (Richtlinien erstellen, Risiken bewerten, Controls implementieren, Mitarbeiter schulen) ist der zeitintensive Teil. Wer diesen Aufwand strukturiert angeht, kommt schneller durch den gesamten Prozess.

Der Zeitbedarf hängt stark vom bestehenden Reifegrad ab. Unternehmen, die bereits Informationssicherheitsrichtlinien haben, regelmäßig Backups prüfen und ein Berechtigungskonzept pflegen, starten nicht bei null. In solchen Fällen besteht Phase 1 vor allem darin, bestehende Maßnahmen zu dokumentieren und Lücken zu schließen. Organisationen ohne formale Sicherheitsprozesse brauchen dagegen mehr Zeit für den Grundaufbau: Informationswerte identifizieren, Risiken erstmals systematisch bewerten, Verantwortlichkeiten zuweisen und Mitarbeiter für Informationssicherheit sensibilisieren. Eine Gap-Analyse zu Beginn zeigt, wo das Unternehmen steht und welche Maßnahmen Priorität haben.

Phase 1: ISMS aufbauen (3 bis 6 Monate)

Geltungsbereich festlegen, Gap-Analyse durchführen, Risikomanagement aufbauen, Controls aus Anhang A auswählen, Richtlinien und Prozesse dokumentieren, Asset-Inventar erstellen. ISMS-Plattformen wie SECJUR (ab 10.000 Euro) können die Vorbereitungszeit um bis zu 50 % verkürzen, weil Vorlagen, Workflows und Control-Mappings bereits integriert sind.

Phase 2: Zertifizierungsaudit (1 bis 2 Monate)

Die akkreditierte Zertifizierungsstelle prüft in zwei Stufen: Stufe 1 (Dokumentenprüfung) und Stufe 2 (Vor-Ort-Audit). Bei bestandenem Audit wird das Zertifikat für drei Jahre ausgestellt. Wie der Zertifizierungsprozess im Detail abläuft, welche Dokumente benötigt werden und wie Unternehmen sich auf das Audit vorbereiten, erklären wir im Guide zur ISO 27001 Zertifizierung.

Phase 3: Überwachungsaudits (jährlich)

In den Jahren 2 und 3 nach der Zertifizierung prüft die Zertifizierungsstelle stichprobenartig, ob das ISMS weiterhin wirksam betrieben wird. Diese Audits sind kürzer als das Erstaudit, erfordern aber laufende Pflege des ISMS.

Phase 4: Rezertifizierung (nach 3 Jahren)

Nach Ablauf der dreijährigen Gültigkeit wird ein vollständiges Rezertifizierungsaudit durchgeführt. Der Aufwand ist geringer als beim Erstaudit, weil das ISMS bereits etabliert ist.

| Phase | Dauer | Hauptaktivitäten |

|---|---|---|

| 1. ISMS-Aufbau | 3 bis 6 Monate | Gap-Analyse, Risikobeurteilung, Controls, Dokumentation, Schulungen |

| 2. Zertifizierungsaudit | 1 bis 2 Monate | Stufe-1-Audit (Dokumentenprüfung), Stufe-2-Audit (Vor-Ort-Prüfung) |

| 3. Überwachung | Jährlich (Jahr 2 + 3) | Stichproben-Audit, Wirksamkeitsprüfung, Nachweise |

| 4. Rezertifizierung | Alle 3 Jahre | Vollständiges Audit, ISMS-Review, ggf. Scope-Anpassung |

Wie der Zertifizierungsprozess im Detail abläuft, welche Dokumente benötigt werden und wie Unternehmen sich auf das Audit vorbereiten, erklären wir im Guide zur ISO 27001 Zertifizierung. Die wichtigste Erkenntnis aus der Praxis: Unternehmen, die Phase 1 mit einer klaren Projektstruktur, einem verantwortlichen ISMS-Beauftragten und einer ISMS-Plattform angehen, erreichen die Zertifizierung im Schnitt drei bis vier Monate schneller als Organisationen, die das Projekt nebenbei betreiben. Der ISMS-Aufbau ist ein Vollzeitthema, auch wenn er nicht immer eine Vollzeitstelle erfordert.

Ein weiterer Punkt, den viele Unternehmen erst im Prozess lernen: Die Zertifizierung ist nicht das Ende, sondern der Anfang des ISMS-Lebenszyklus. Die Überwachungsaudits in den Jahren 2 und 3 prüfen, ob das ISMS aktiv gelebt wird. Auditor:innen erkennen schnell, ob ein System nur für das Zertifikat aufgebaut wurde oder tatsächlich im Tagesgeschäft verankert ist. Wer das ISMS von Anfang an als operatives Werkzeug statt als Dokumentationsübung begreift, hat bei den Folge-Audits deutlich weniger Aufwand.

Die Kosten für eine ISO 27001 Zertifizierung setzen sich aus vier Blöcken zusammen: dem ISMS-Aufbau (intern oder mit Beratung), einer ISMS-Plattform oder einem Tool, den Audit-Gebühren der Zertifizierungsstelle und dem internen Personalaufwand. Die Gesamtkosten variieren stark nach Unternehmensgröße und bestehender Reife der IT-Sicherheit.

Ein verbreiteter Irrtum: Viele Geschäftsführer kalkulieren nur die Audit-Gebühren und sind überrascht, dass der ISMS-Aufbau den Großteil der Kosten ausmacht. Die reinen Audit-Gebühren liegen im ersten Jahr typischerweise zwischen 9.000 und 25.000 Euro. Der Aufbau des ISMS (Beratung, Plattform, interne Ressourcen) kostet ein Vielfaches davon.

| Kostenblock | KMU (10 bis 50 MA) | Mittelstand (50 bis 250 MA) | Enterprise (250+ MA) |

|---|---|---|---|

| Beratung / externer Support | 15.000 bis 25.000 € | 25.000 bis 50.000 € | 50.000 bis 120.000+ € |

| ISMS-Plattform (z. B. SECJUR) | ab 10.000 € | ab 10.000 € | Individuell |

| Zertifizierungs-Audit (1. Jahr) | ca. 9.000 bis 13.000 € | ca. 15.000 bis 22.000 € | ca. 22.000 bis 30.000 € |

| Überwachungsaudits (pro Jahr) | ca. 3.000 bis 4.500 € | ca. 5.000 bis 8.000 € | ca. 8.000 bis 10.000 € |

| Gesamt (1. Jahr) | ca. 35.000 bis 50.000 € | ca. 50.000 bis 80.000 € | ca. 80.000 bis 160.000+ € |

Nicht in der Tabelle enthalten ist der interne Personalaufwand. Ohne Plattform rechnen Unternehmen erfahrungsgemäß mit 0,5 bis 1,5 Vollzeitstellen über den Aufbauzeitraum. Der interne Aufwand sinkt erfahrungsgemäß um bis zu 50 %, wenn eine ISMS-Plattform Workflows, Vorlagen und Mappings mitbringt.

Bei der Wahl der Zertifizierungsstelle lohnt sich ein Vergleich. Die Audit-Gebühren variieren zwischen den Anbietern (TÜV Süd, TÜV Nord, DEKRA, DQS, BSI Group) um 20 bis 30 %, und nicht jede Stelle hat Erfahrung mit der jeweiligen Branche. Wichtig: Die Zertifizierungsstelle muss von einer nationalen Akkreditierungsstelle (in Deutschland die DAkkS) akkreditiert sein, damit das Zertifikat international anerkannt wird. Ein ISO 27001 Zertifikat ohne Akkreditierung hat auf dem Markt wenig Wert.

Praxisbeispiel

KMU-Szenario: SaaS-Unternehmen mit 45 Mitarbeitern. Das Unternehmen nutzt eine ISMS-Plattform (ab 10.000 Euro), verzichtet weitgehend auf externe Beratung und stellt einen internen ISMS-Beauftragten zu 50 % ab. Das Erstaudit kostet ca. 10.000 Euro. Gesamtinvestition im ersten Jahr: rund 25.000 bis 30.000 Euro. Die Zertifizierung ermöglicht den Abschluss eines Enterprise-Kunden, der ISO 27001 als Vertragsvoraussetzung fordert.

Wichtig bei der Kostenplanung: ISO 27001 ist kein einmaliges Projekt. Die Überwachungsaudits in den Folgejahren kosten etwa ein Drittel des Erstaudits, und das ISMS muss laufend gepflegt werden. Über den gesamten 3-Jahres-Zyklus sollten Unternehmen mit 15.000 bis 45.000 Euro an reinen Audit-Kosten rechnen, plus den laufenden Betriebsaufwand.

Die Kehrseite: Mit einem bestehenden ISMS entfallen häufig kundenspezifische Sicherheitsaudits, die ohne Zertifikat Wochen interner Vorbereitung kosten. Auch die Compliance mit weiteren Standards (NIS2, TISAX, DORA) wird deutlich günstiger, wenn das ISMS bereits steht. Ein ISMS nach ISO 27001 ist keine Kostenstelle, sondern eine Investition, die sich über vermiedene Audit-Kosten, niedrigere Versicherungsprämien und kürzere Vertriebszyklen amortisiert.

Der größte Aufwand bei der ISO 27001 Zertifizierung liegt nicht im Audit selbst, sondern im ISMS-Aufbau: Dokumente erstellen, Risiken bewerten, Controls auswählen, Nachweise sammeln, Schulungen organisieren. Genau hier setzt SECJUR mit dem Digital Compliance Office an. Die Plattform bildet den gesamten ISMS-Lebenszyklus ab: vom Asset-Management über die Risikoanalyse bis zur automatischen Generierung der Statement of Applicability. Statt Controls manuell in Excel zu pflegen, mappt SECJUR die Maßnahmen automatisch über Standards hinweg. Wer ISO 27001 umsetzt, bekommt die Zuordnung zu TISAX und NIS2 gleich mit.

Für Unternehmen ohne großes Beratungsbudget ist das der zentrale Unterschied: Statt 9 bis 12 Monate mit einem externen Berater rechnen KMU mit einer Plattform wie SECJUR mit 3 bis 6 Monaten. Die vordefinierten Workflows, integrierten Vorlagen und Control-Sets für ISO 27001:2022 reduzieren den internen Aufwand deutlich, ohne dass die Qualität des ISMS leidet. Die Plattform deckt den vollständigen Prozess ab: Risikomanagement, Control Mapping, SoA-Generator und Audit-Vorbereitung. Dadurch sparen KMU nicht nur Zeit, sondern auch 50 bis 70 Prozent der typischen Beratungskosten ein.

ISMS-Aufbau: Vorkonfigurierte Workflows und Dokumentenvorlagen für ISO 27001:2022

Risikomanagement: Integriertes Risikoinventar mit Bewertungsmatrix und Behandlungsplänen

Control Mapping: Automatische Zuordnung von Maßnahmen über Standards hinweg

SoA-Generator: Statement of Applicability auf Knopfdruck ohne Excel-Arbeit

Audit-Vorbereitung: Zentrale Nachweissammlung, Schulungsnachweise und Audit-Trail

Schulungen: Integrierte E-Learnings zur Informationssicherheit mit Tracking

Der Einstieg ist ab 10.000 Euro jährlich möglich. Für Unternehmen, die parallel NIS2, TISAX oder DORA erfüllen müssen, ist der Hauptvorteil kristallklar: Eine einzige, zentrale Basis-Plattform statt mehrerer separater Dokumentationen und Tools. Die Zuordnungen zu verschiedenen Compliance-Frameworks erfolgen automatisch und lassen sich für unterschiedliche Audits parallel nutzen. Das reduziert nicht nur die initiale Einrichtungszeit erheblich, sondern auch die laufenden administrativen und Verwaltungskosten nachhaltig.

Mithilfe der SECJUR Automatisierungsplattform erlangen Unternehmen ihre ISO 27001 Zertifizierung entspannt und sparen sich bis zu 50% der Kosten gegenüber herkömmlicher Beratung.

Wie wir in diesem Artikel dargestellt haben, ist das Erlangen und Halten der ISO 27001 Zertifizierung komplex und mit teilweise erheblichen Kosten verbunden. Mit unserer Automatisierungsplattform, dem SECJUR Digital Compliance Office (DCO), bauen und managen Unternehmen ihr zertifizierbares ISMS bequem, sparen sich einen Großteil der anfallenden Kosten und verkürzen ihre Zeit zur Zertifizierung signifikant. Dank unserer Expertinnen und Experten sind keine externen Berater notwendig, um Ihr Ziel zu erreichen.

Amin Abbaszadeh ist Informationssicherheitsexperte bei SECJUR und unterstützt Unternehmen dabei, Informationssicherheits- und Compliance-Standards wie ISO 27001 und TISAX® effektiv umzusetzen. Zuvor war er als Senior Consultant Cybersecurity bei NTT DATA tätig, wo er Projekte im Bereich IT-Compliance und ISMS verantwortete. Durch seine interdisziplinäre Erfahrung in Technik, Beratung und Management verbindet Amin strategisches Denken mit praxisnaher Umsetzung – immer mit dem Ziel, nachhaltige Sicherheits- und Compliance-Strukturen zu schaffen.

SECJUR steht für eine Welt, in der Unternehmen immer compliant sind, aber nie an Compliance denken müssen. Mit dem Digital Compliance Office automatisieren Unternehmen aufwändige Arbeitsschritte und erlangen Compliance-Standards wie DSGVO, ISO 27001 oder TISAX® bis zu 50% schneller.

Automatisieren Sie Ihre Compliance Prozesse mit dem Digital Compliance Office

Die häufigsten Fragen zum Thema

ISO 27001 ist der internationale Standard für Informationssicherheits-Managementsysteme (ISMS). Die Norm definiert Anforderungen an Aufbau, Umsetzung, Betrieb und kontinuierliche Verbesserung eines ISMS. Die aktuelle Version ist ISO/IEC 27001:2022.

Eine ISO 27001 Zertifizierung ist freiwillig, wird aber durch NIS2, KRITIS-Anforderungen, branchenspezifische Standards wie TISAX und vertragliche Vorgaben von Enterprise-Kunden für viele Unternehmen faktisch zur Pflicht.

Die Gesamtkosten im ersten Jahr liegen für KMU bei ca. 25.000 bis 40.000 Euro, für mittelständische Unternehmen bei 40.000 bis 70.000 Euro. Darin enthalten: ISMS-Aufbau, Plattform/Beratung und Audit-Gebühren.

Gesetzlich verpflichtend ist ISO 27001 nur für KRITIS-Betreiber. Durch NIS2, DORA und Kundenanforderungen in Lieferketten wird die Zertifizierung jedoch für tausende weitere Unternehmen zur faktischen Voraussetzung.

Der ISMS-Aufbau dauert typischerweise 3 bis 6 Monate, das Zertifizierungsaudit weitere 1 bis 2 Monate. Von der Entscheidung bis zum Zertifikat vergehen in der Regel 6 bis 12 Monate. Mit einer ISMS-Plattform lässt sich die Vorbereitungszeit um bis zu 50 % verkürzen.

Das NIS2UmsuCG verlangt Business Continuity Management. Dieser Artikel erklärt, wie Unternehmen BIA, Notfallpläne und Tabletop-Übungen aufbauen, die im Ernstfall und bei einer BSI-Prüfung bestehen.

ISMS-Expertentools, Enterprise GRC, Beratung oder Plattform mit optionaler Beratung? Dieser Buyer's Guide ordnet den NIS2-Software-Markt in vier Kategorien und liefert acht Bewertungskriterien für Ihre Auswahl.

Das NIS2-Umsetzungsgesetz gilt seit Dezember 2025. Welche Paragraphen Unternehmen kennen müssen, wie die BSI-Registrierung abläuft und warum es keine Übergangsfrist gibt.